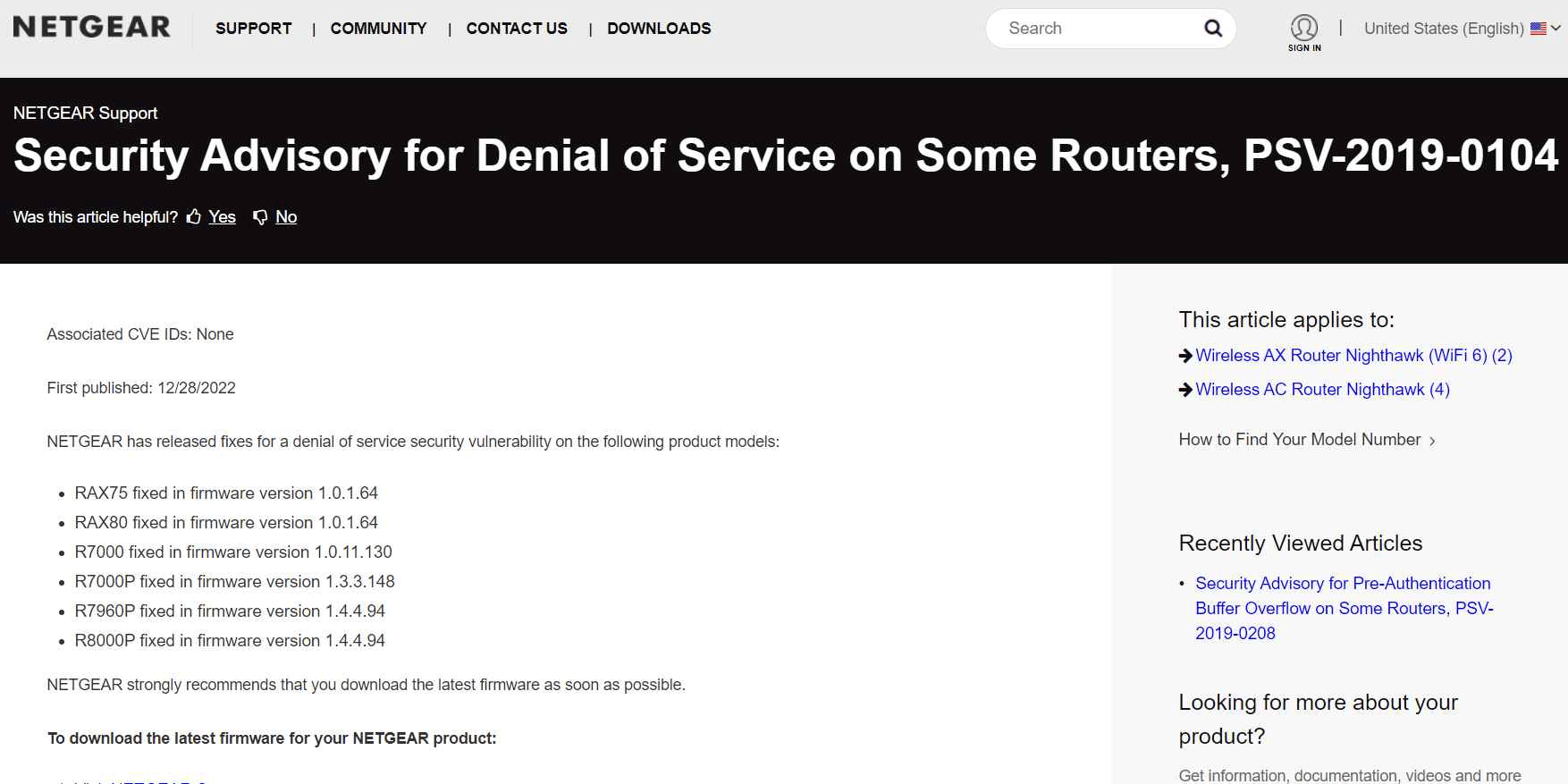

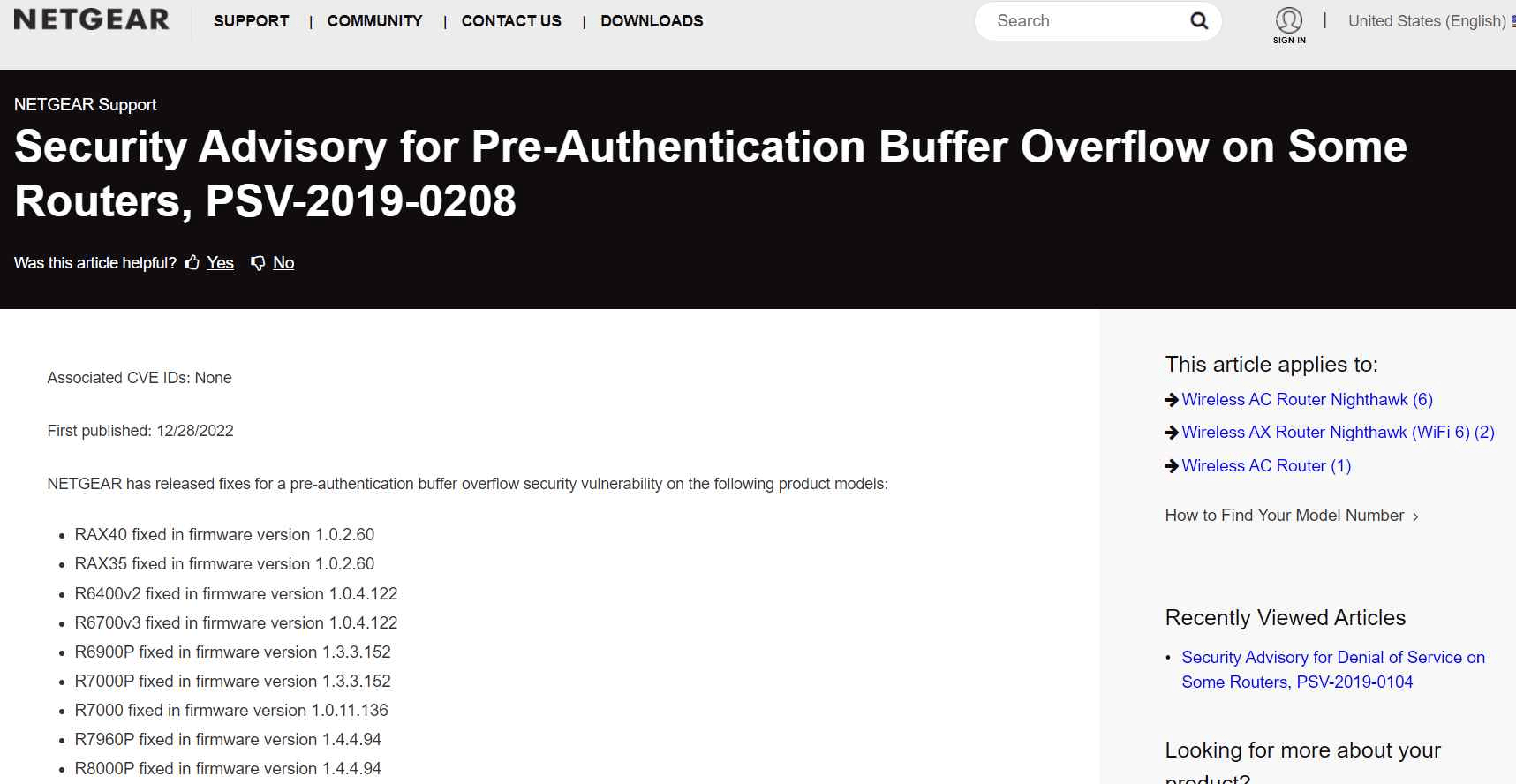

Numerosos modelos de enrutadores WiFi de Netgear eran susceptibles a una vulnerabilidad de alta gravedad que había sido parcheada por Netgear. Múltiples variantes de los enrutadores Wireless AC Nighthawk, Wireless AX Nighthawk (WiFi 6) y Wireless AC son vulnerables como resultado del problema.

Si se obtiene la ejecución de código arbitrario al intentar el ataque, los efectos de una explotación exitosa de desbordamiento de búfer pueden variar desde vulnerabilidades del sistema causadas por la denegación de servicio hasta la ejecución de cualquier código que elija el atacante. Esta vulnerabilidad puede ser aprovechada por atacantes en ataques de baja complejidad sin necesidad de permisos o involucramiento del usuario.

Netgear dijo que recomienda encarecidamente que actualice el firmware actual lo antes posible.

Para obtener la versión más reciente del firmware para su dispositivo NETGEAR siga estos pasos:

Visite el soporte de NETGEAR.

Puede comenzar a buscar su modelo ingresando el número de modelo en el cuadro proporcionado y después de que aparezca puede elegir su modelo de la opción desplegable. Si no ve un menú desplegable verifique que el número de modelo que ingresó sea correcto o elija una categoría de producto para navegar y encontrar el modelo de producto que está buscando.

Simplemente elija Descargas. Elija la descarga cuyo título comience con “Versión de firmware” de la lista que se encuentra en “Versiones actuales”.

Para instalar el firmware actualizado vaya al manual del usuario las notas de la versión del firmware o el sitio web de soporte del producto para el producto que está utilizando y siga las instrucciones allí.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.