El navegador Tor se ha convertido en una de las herramientas más utilizadas por los usuarios preocupados por la vigilancia gubernamental y por su privacidad. No obstante, al igual que otros desarrollos tecnológicos, esta herramienta se ve afectada por severas fallas de seguridad.

Tor usa 3 nodos o ‘relays’ diferentes para manejar cualquier comunicación producida para ocultar la fuente real del tráfico; el último es un nodo de salida que cuenta con acceso a la información sobre a dónde se dirigen los datos realmente, aunque en ocasiones este nodo de salida puede actuar de forma maliciosa.

Un investigador ha publicado un informe en el que se describe la conducta maliciosa en un nodo de Tor, que podría ser controlado por actores de amenazas para desplegar toda clase de ataques contra los usuarios de redes anónimas.

En específico, el investigador se refiere a un hacker malicioso que pudo acceder a los datos transmitidos por un usuario en forma no cifrada, lo que le permitió alterar la información que pasó a través de la red privada. Al parecer, el principal objetivo del atacante era modificar direcciones de Bitcoin expuestas y reemplazarlas con las propias, robando los activos virtuales transferidos.

En el reporte, el investigador explica que: “los actores de amenazas despliegan ataques Man-in-The-Middle (MiTM) contra los usuarios de Tor manipulando el tráfico a medida que fluye por los nodos de salida”. Al parecer, los hackers eliminan las redirecciones HTTP a HTTPS para obtener acceso completo al tráfico HTTP sin cifrar y sin generar advertencias de certificados TLS.

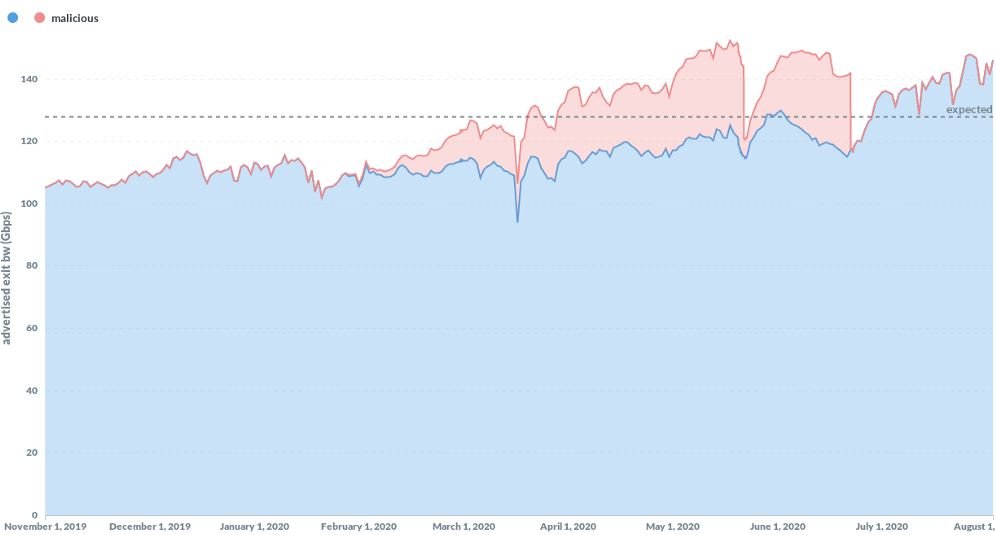

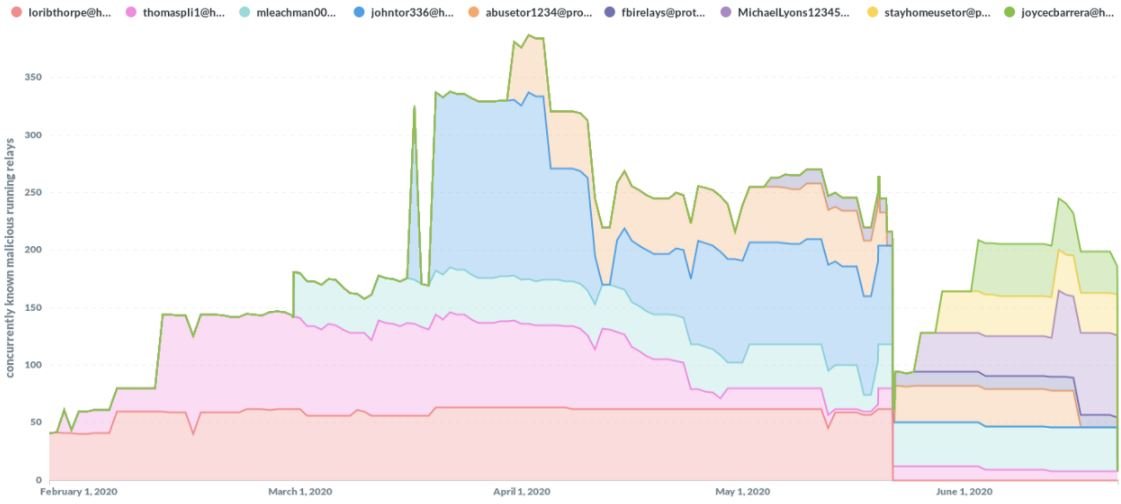

Los desarrolladores del navegador fueron notificados sobre estos ataques, por lo que una parte considerable de los nodos maliciosos ya han sido eliminados. Sin embargo, es necesario mencionar que alrededor del 10% de los nodos maliciosos siguen activos, por lo que los desarrolladores deberán seguir trabajando para eliminar los riesgos de seguridad potenciales.

Este reporte tomó por sorpresa a muchos, pues los ataques comprometieron considerablemente la privacidad que ofrece la plataforma, por lo que los usuarios y desarrolladores ya están pensando en las mejores formas de corregir estas fallas y prevenir incidentes similares en el futuro.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.