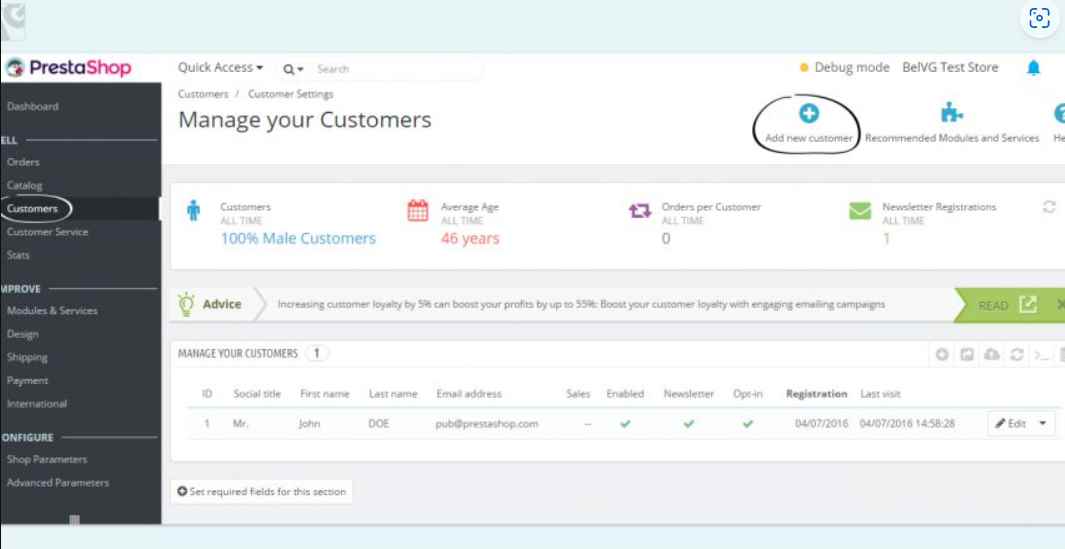

El mundo moderno acelerado ha hecho que las compras y ventas en línea sean un componente esencial de nuestra vida cotidiana. PrestaShop se ha distinguido como la principal aplicación web de comercio electrónico de código abierto gracias a su rápido desarrollo y su creciente popularidad. Ofrece una increíble experiencia de carrito de compras tanto para comerciantes como para consumidores. Actualmente, alrededor de 300 000 empresas en línea de todo el mundo confían en PrestaShop para sus necesidades comerciales.

Por otro lado, las fallas de seguridad siempre son una posibilidad con software de cualquier tipo. Recientemente se encontraron fallas de seguridad en PrestaShop, y las tres tienen el potencial de afectar su negocio en línea.

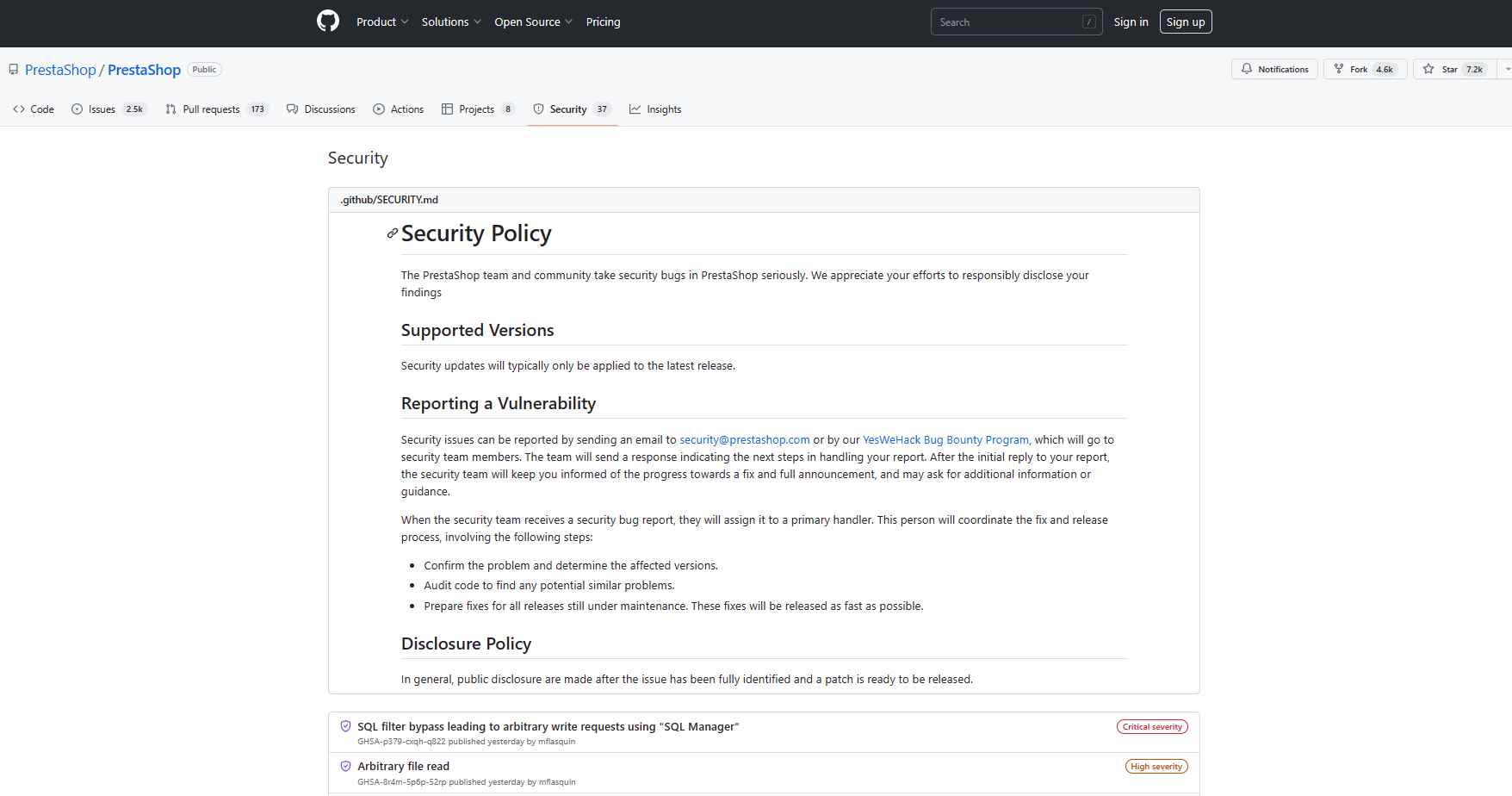

CVE-2023-30839

Omisión de filtro SQL que puede conducir a solicitudes de escritura arbitrarias, también conocida como CVE-2023-30839

Esta vulnerabilidad ha recibido una puntuación de 9,9 en la escala CVSS, lo que indica que es crítica. Un usuario en la oficina administrativa puede escribir, editar y eliminar datos en la base de datos incluso si no tiene los derechos adecuados gracias a esta función. Esto podría dar lugar a que se realicen cambios no autorizados en los datos almacenados en su tienda en línea, lo que podría causar un gran daño a su empresa. La corrección de esta falla de seguridad se incluirá en las versiones 8.0.4 y 1.7.8.9 de PrestaShop cuando se publiquen.

Lamentablemente, no hay forma de evitar el problema CVE-2023-30839 que se puede utilizar como solución alternativa. Es muy necesario actualizar su instalación de PrestaShop tan pronto como haya un parche disponible para hacerlo.

Lectura de archivos arbitrarios, también conocida como CVE-2023-30545

Esta vulnerabilidad ha recibido una puntuación de 7,7 en el CVSS, lo que indica que representa un alto riesgo. Esta vulnerabilidad puede ser aprovechada por una persona que tenga acceso a SQL Manager para leer cualquier archivo en el sistema operativo utilizando la función SQL LOAD_FILE junto con una solicitud SELECT. Esto puede dar lugar a que se obtenga acceso no autorizado a información confidencial, como contraseñas de bases de datos, claves de cifrado u otros archivos esenciales. La corrección de esta falla de seguridad se incluirá en las versiones 8.0.4 y 1.7.8.9 de PrestaShop cuando esté disponible.

Inyección XSS a través del método Validate::isCleanHTML, una vulnerabilidad CVE-2023-30838

La puntuación CVSS para esta vulnerabilidad es 8,0, lo que indica que representa un alto riesgo. Surge porque la función ValidateCore::isCleanHTML() no detecta eventos secuestrables, lo que hace posible que se produzca una inyección de XSS. La vulnerabilidad es especialmente peligrosa debido al hecho de que puede secuestrar cualquier elemento HTML sin requerir ninguna entrada por parte del usuario, lo que aumenta la probabilidad de que un ataque tenga éxito. La corrección de esta falla de seguridad se incluirá en las versiones 8.0.4 y 1.7.8.9 de PrestaShop cuando se publiquen.

Es de suma importancia que se mantenga la seguridad de su tienda en línea. Es muy esencial, para brindar a sus consumidores una experiencia de compra en línea segura y protegida, que esté al tanto de cualquier vulnerabilidad y tome las medidas necesarias para repararla. Al actualizar su instalación de PrestaShop con las versiones más recientes (8.0.4 o 1.7.8.9), puede proteger a su empresa de estas vulnerabilidades y asegurarse de continuar brindando a los consumidores un servicio consistente, sin fricciones y confiable.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.