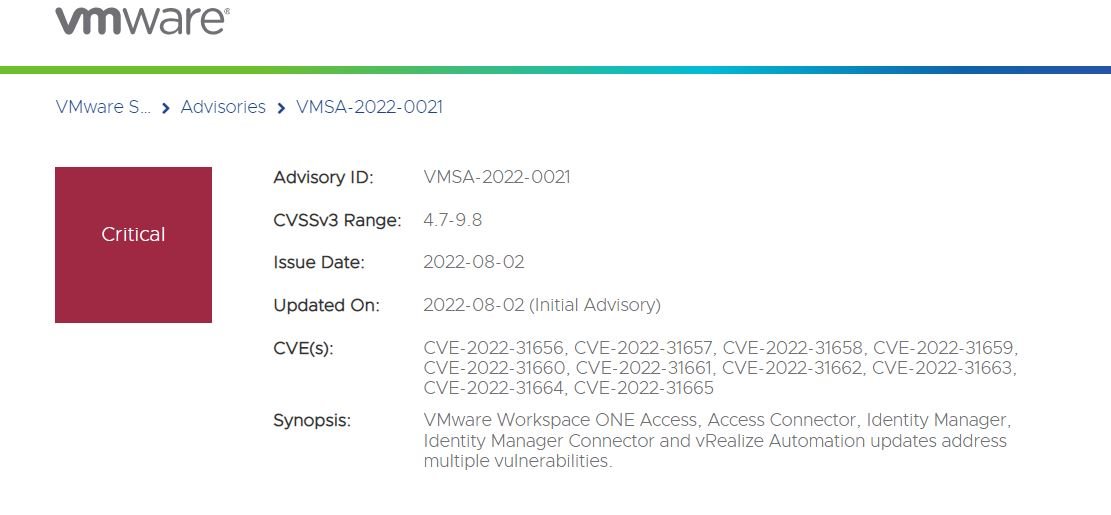

VMware publicó implica múltiples vulnerabilidades que afectan a los siguientes productos.

- VMware Workspace ONE Access (Access)

- VMware Workspace ONE Access Connector (Access Connector)

- VMware Identity Manager (vIDM)

- VMware Identity Manager Connector (vIDM Connector)

- VMware vRealize Automation (vRA)

- VMware Cloud Foundation

- vRealize Suite Lifecycle Manager

A continuación se muestran los detalles de las vulnerabilidades.

1. CVE-2022-31656

Vulnerabilidad de omisión de autenticación

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen una falla de omisión de autenticación que afecta a los usuarios del dominio local. Un actor de amenazas con acceso de red a la interfaz de usuario puede obtener acceso administrativo sin necesidad de autenticarse.

Puntuación de gravedad: puntuación base de CVSSv3: 9,8.

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor. Las soluciones alternativas para CVE-2022-31656 se han documentado en los artículos de la base de conocimientos de VMware.

2. CVE-2022-31658

Vulnerabilidad de ejecución remota de código de inyección JDBC

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen una vulnerabilidad de ejecución remota de código. Un actor de amenazas con acceso de administrador y de red puede desencadenar una ejecución remota de código.

Puntuación de gravedad: puntuación base de CVSSv3: 8,0

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

3. CVE-2022-31659

Vulnerabilidad de ejecución remota de código por inyección SQL

VMware Workspace ONE Access e Identity Manager contienen una vulnerabilidad de ejecución remota de código. Un actor de amenazas con acceso de administrador y de red puede desencadenar una ejecución remota de código.

Puntuación de gravedad: puntuación base de CVSSv3: 8,0

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

4. CVE-2022-31660, CVE-2022-31661

Vulnerabilidad de escalada de privilegios locales

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen dos vulnerabilidades de escalada de privilegios. Un actor de amenazas con acceso local puede escalar los privilegios a ‘root’.

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

5. CVE-2022-31664

Vulnerabilidad de escalada de privilegios locales

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen una vulnerabilidad de escalada de privilegios. Un actor de amenazas con acceso local puede escalar los privilegios a ‘root’.

Puntuación de gravedad: puntuación base de CVSSv3: 7,8

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

6. CVE-2022-31665

Vulnerabilidad de ejecución remota de código por inyección de JDBC

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen una vulnerabilidad de ejecución remota de código. Un actor de amenazas con acceso de administrador y de red puede desencadenar una ejecución remota de código.

Puntuación de gravedad: puntuación base de CVSSv3: 7,8

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

7. CVE-2022-31657

Vulnerabilidad de inyección de URL

VMware Workspace ONE Access e Identity Manager contienen una vulnerabilidad de inyección de URL. Un actor de amenazas con acceso a la red puede redirigir a un usuario autenticado a un dominio arbitrario.

Puntuación de gravedad: puntuación base de CVSSv3: 5,9

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

8. CVE-2022-31662

Vulnerabilidad de Path traversal

VMware Workspace ONE Access, Identity Manager, Connectors y vRealize Automation contienen una vulnerabilidad de cruce de ruta. Un actor malicioso con acceso a la red puede acceder a archivos arbitrarios.

Puntuación de gravedad: puntuación base de CVSSv3: 5,3

Mitigación

Para remediar, aplique los parches disponibles en el sitio web del proveedor.

9. CVE-2022-31663

Vulnerabilidad de XSS

VMware Workspace ONE Access, Identity Manager y vRealize Automation contienen una vulnerabilidad de secuencias de comandos en sitios cruzados (XSS) reflejada. Debido a la desinfección incorrecta de la entrada del usuario, un actor de amenazas con alguna interacción del usuario puede inyectar código javascript en la ventana del usuario objetivo.

Puntuación de gravedad: puntuación base de CVSSv3: 4.7

Mitigación

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.