Al igual que otros grupos de hacking, los operadores del ransomware Maze tienen su propio sitio web, y lo usan para exponer a sus más recientes víctimas. Las publicaciones más recientes afirman que los hackers han comprometido y cifrado las redes de la compañía multinacional LG Electronics. Aunque no se ha revelado información adicional sobre el supuesto ataque, los hackers afirman que la información extraída incluye patentes de algunos proyectos relacionados con grandes compañías americanas.

Una tendencia creciente en el cibercrimen es la labor de exponer algo de información robada de las empresas infectadas con ransomware en sitios web operados por los atacantes como una forma de forzar el pago del rescate. En este caso, los hackers aseguraron que seguirán publicando información confidencial de LG, incluyendo código fuente de algunos proyectos tecnológicos.

Hace algunas horas, un supuesto miembro del grupo de hackers aseguró a la plataforma especializada BleepingComputer que Maze extrajo más de 40 GB de información de las redes de LG, añadiendo que la empresa tiene un plazo de 24 horas para contactarlos; en caso de vencerse este plazo, los hackers amenazan con publicar más detalles confidenciales.

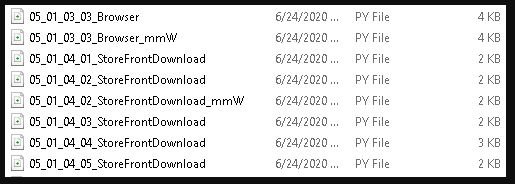

Respecto a la cantidad de dispositivos comprometidos, el hacker se negó a responder, aunque señaló que en la página web de Maze se publicaron pruebas del ataque, como una captura de pantalla que muestra una lista de archivos en un repositorio de código.

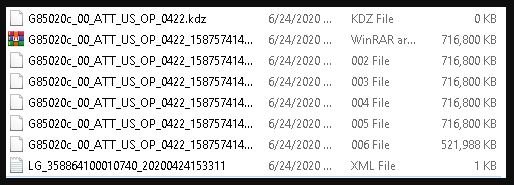

Otra de las capturas de pantalla muestra un archivo .KDZ, que es el formato para el código de firmware oficial de LG; a partir de los detalles mostrados por estas imágenes, los investigadores dedujeron que el firmware fue desarrollado por AT&T.

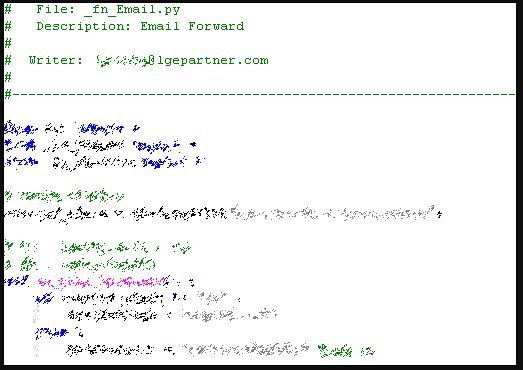

Una tercera captura de pantalla muestra un fragmento de código Python para un proyecto de reenvío de correo electrónico.

Desde que se filtraron los reportes, múltiples miembros de la comunidad de la ciberseguridad han tratado de contactar a algún representante de LG, aunque la compañía no ha respondido a estas solicitudes de información. Por ahora, LG sólo ha enviado emails automáticos como respuesta.

Aún no hay detalles sobre la forma en la que Maze logró acceder a las redes de la compañía, aunque los investigadores creen que los criminales pudieron emplear protocolos de conexión de escritorio remoto y cambios a hosts de alto nivel a través de cuentas de administrador comprometidas. Estos métodos han sido identificados en incidentes anteriores presuntamente vinculados a los hackers de Maze.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.