Un reporte de seguridad afirma que PayloadBIN, una variante de malware recientemente detectada, fue desarrollada por el grupo cibercriminal Evil Corp, también identificado como Indrik Spider. Este grupo operaba en sus inicios como un afiliado a la botnet ZeuS, aunque con el tiempo comenzó sus propias campañas maliciosas, basadas en la distribución de troyanos bancarios a través de emails de phishing.

Posteriormente, viendo las enormes ganancias que los ataques de ransomware pueden generar, los hackers de Evil Corp comenzaron a operar una variante de ransomware identificada como BitPaymer, entregada a través del malware Dridex.

El crecimiento desmedido de estos ataques comenzó a llamar la atención de las agencias policiales en E.U., por lo que las organizaciones infectadas con ransomware dejaron de pagar rescates a los hackers de Evil Corp ante la posibilidad de que esta decisión les generara problemas legales y la imposición de multas del Departamento del Tesoro.

Para trata de escapar de la mira de las autoridades, los hackers de Evil Corp comenzaron a usar otros nombres para sus operaciones de ransomware, incluyendo WastedLocker, Hades y Phoenix, variante que fue detectada en el reciente ataque a la compañía aseguradora CNA.

En lo que parecía un hecho aislado, los operadores del grupo de ransomware Babuk anunciaron que dejarían de operar variantes de ransomware para enfocarse en el robo de datos, incluso cambiaron la apariencia de su sitio web para revelar que, en adelante, el grupo sería identificado como Payload BIN.

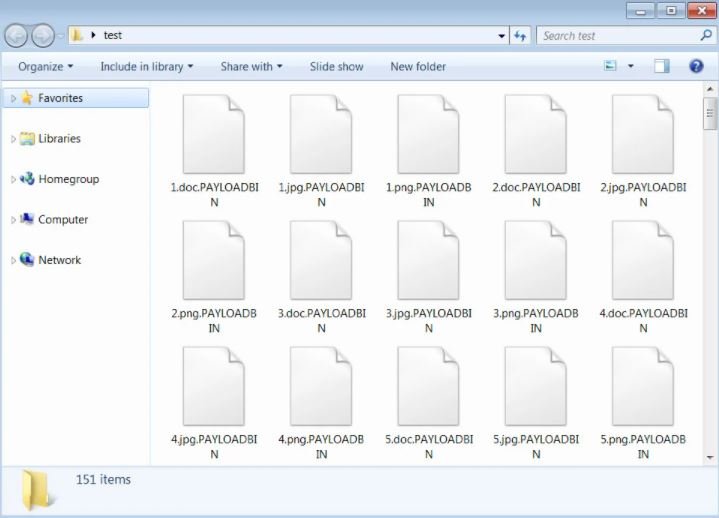

La semana pasada un investigador encontró una nueva muestra de ransomware etiquetada como PayloadBIN que inmediatamente fue relacionada con el cambio de nombre de Babuk. Al completar su instalación, esta carga maliciosa agrega la extensión .PAYLOADBIN a los archivos cifrados.

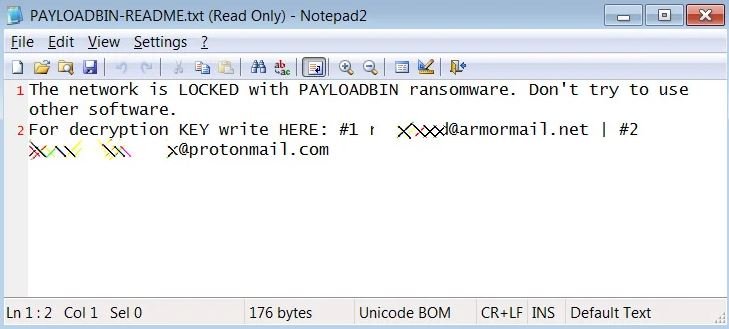

Después de la infección también se publica una nota de rescate en un archivo titulado ‘PAYLOADBIN-README.txt’.

Si bien esto parecía solo una muestra más de un nuevo grupo de ransomware, el investigador y fundador de ID Ransomware Michael Gillespie confirmó que esta también es una de las variantes operadas por los hackers de Evil Corp.

El especialista en ransomware Fabian Wosar coincide con Gillespie, además de considerar que Evil Corp solo trataba de aprovecharse del anuncio de Babuk, haciéndose pasar por un grupo de hackers que no está sancionado por las autoridades estadounidenses. Debido a que este incidente fue atribuido a un grupo de hacking no sancionado, la mayoría de las víctimas seguramente negoció el pago de un rescate sin saber que estaban tratando con Evil Corp.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.