El uso de dispositivos rooteados se ha convertido en una forma de emplear herramientas de hacking avanzado sin necesidad de usar una computadora poderosa. No obstante, el proceso de rooting puede ser complicado para los no iniciados.

En esta ocasión, los especialistas en ciberseguridad del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán cómo rootear un smartphone sin necesidad de usar una PC y con solo una aplicación móvil.

Instalación

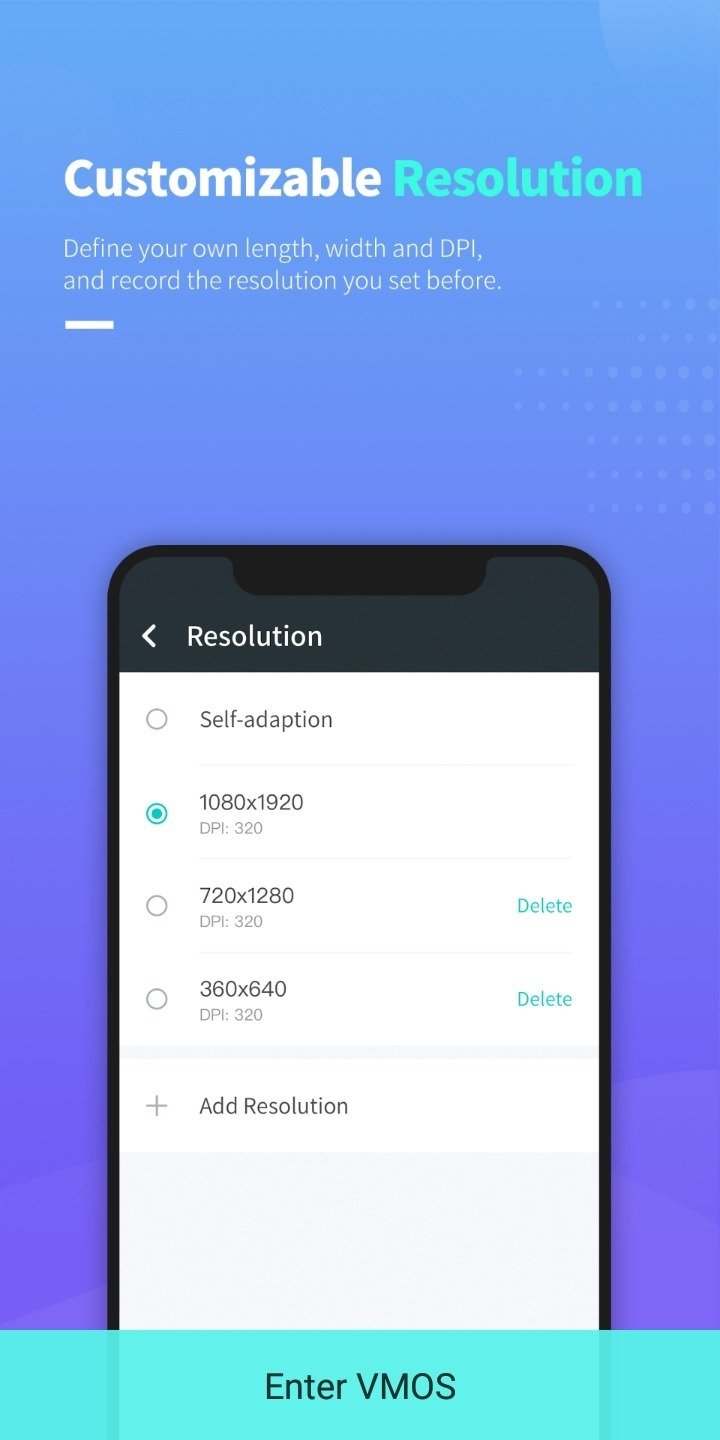

La app que usaremos se llama VMOS. Para comenzar, solo debemos descargarla y esperar a que se instale después de unos breves anuncios, mencionan los expertos en ciberseguridad.

Después de finalizar la instalación, deslice hacia la derecha:

Presione Enter VMOS:

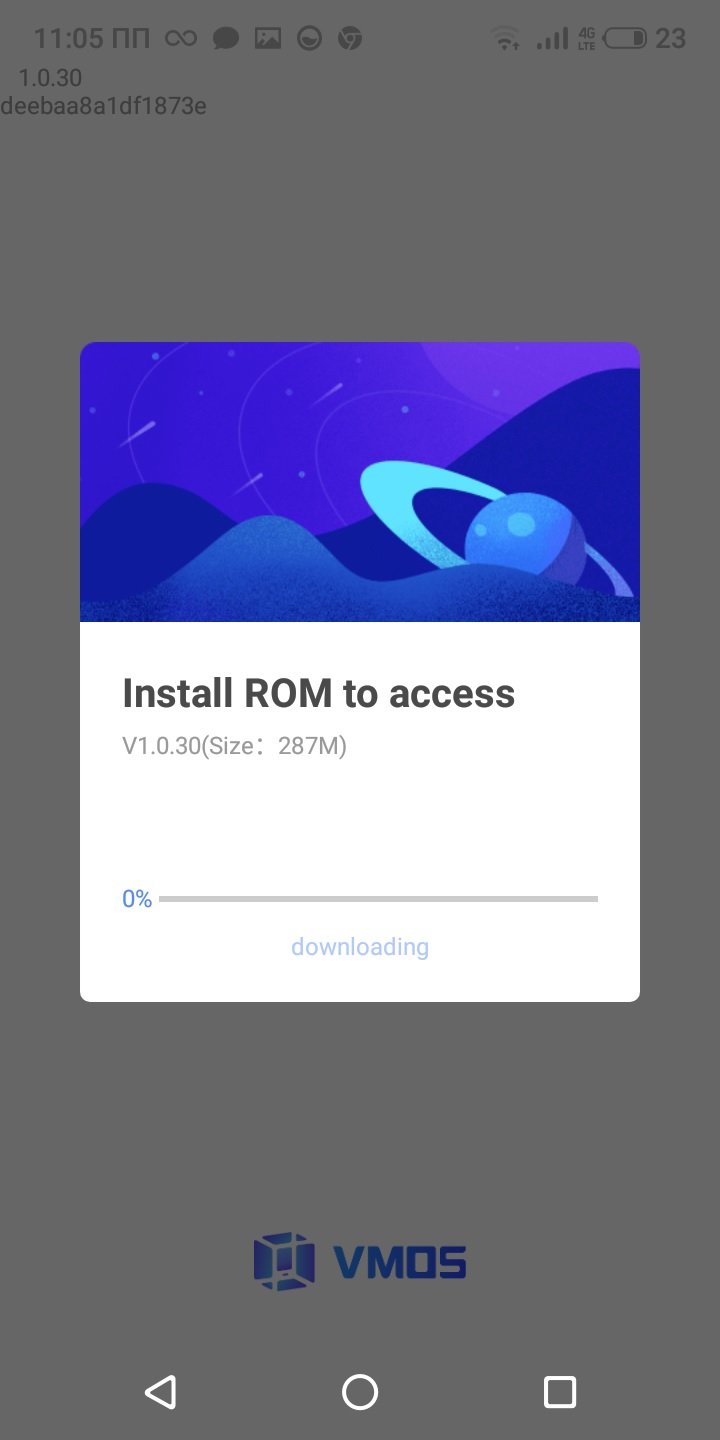

Debemos esperar a que se instale la ROM:

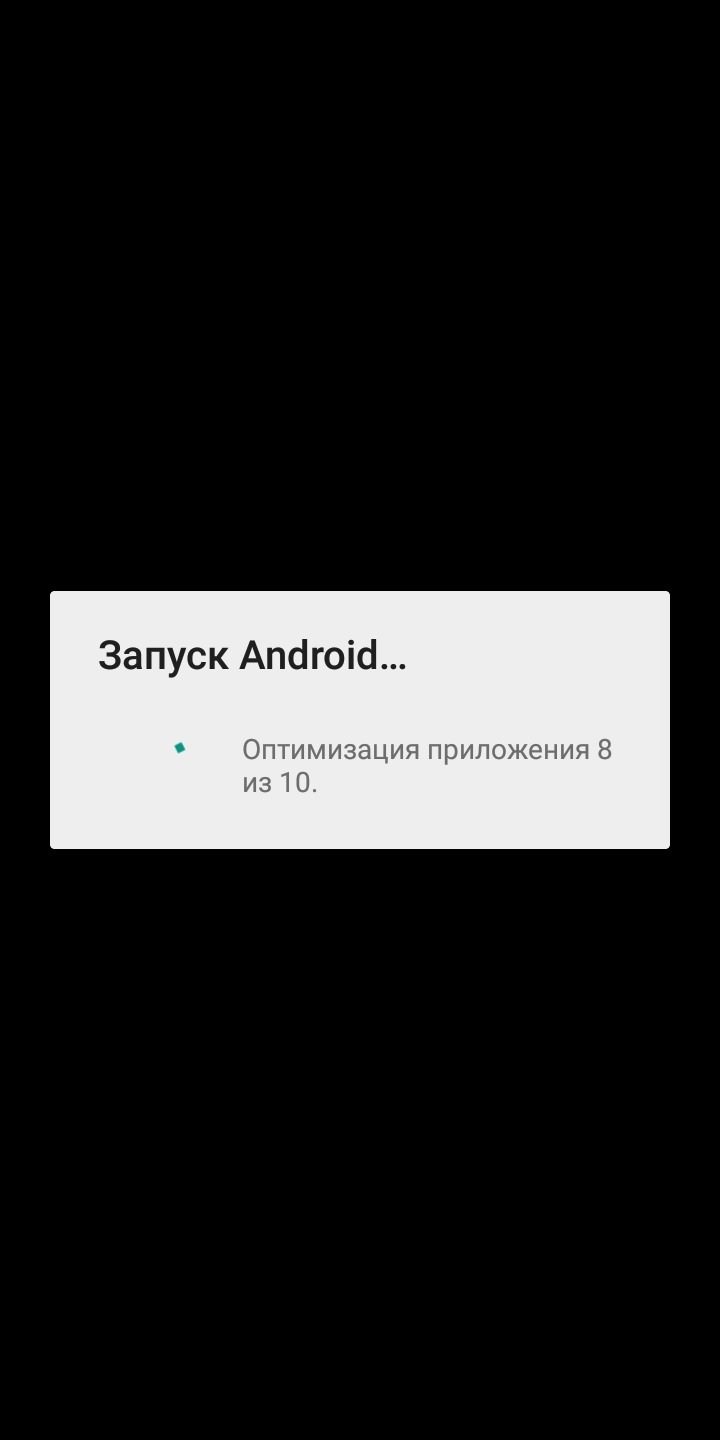

A continuación esperamos hasta que se inicie la propia máquina virtual. Al ser la primera vez, esto demorará entre 5 y 10 minutos.

Deberemos esperar a que inicie el sistema Android:

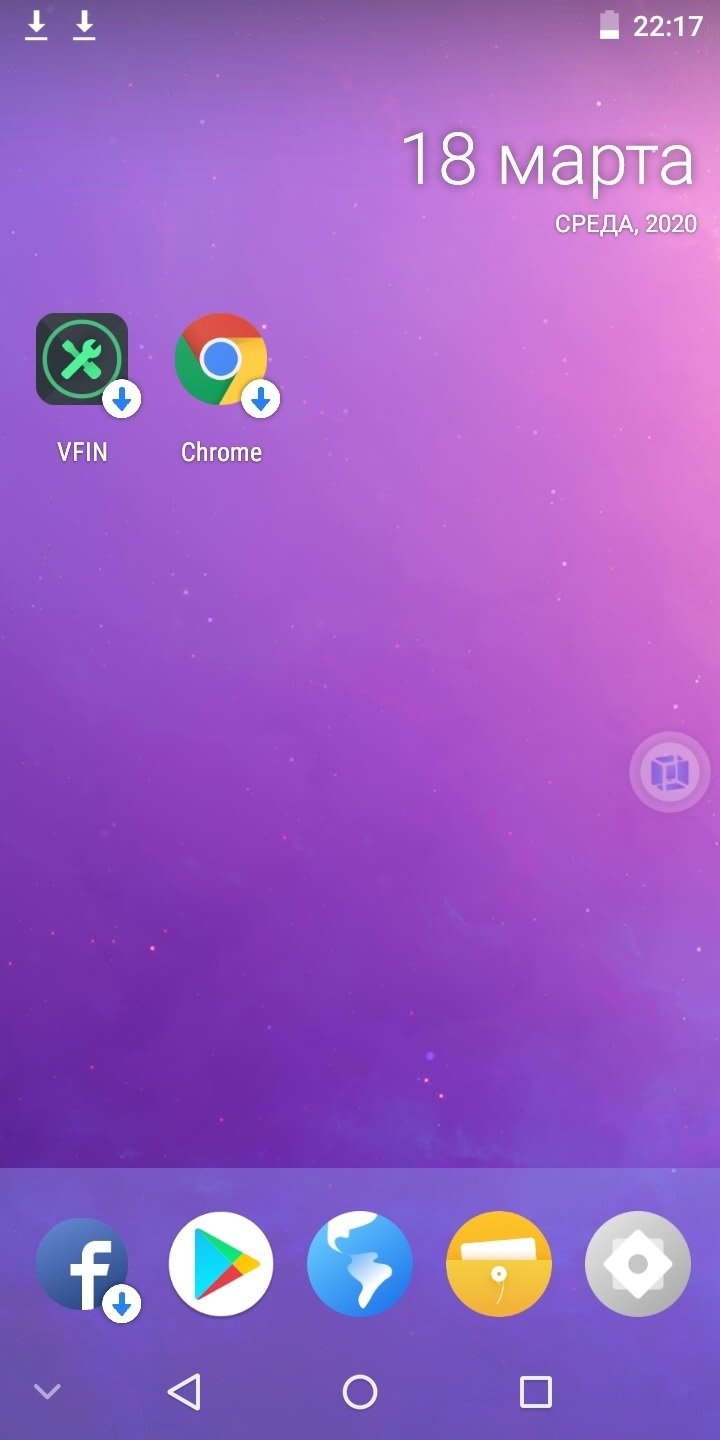

Ahora tenemos un segundo teléfono en el teléfono, por decirlo de algún modo. Para cambiar entre el dispositivo principal y el nuevo dispositivo, salga de VMOS presionando el botón de inicio de su teléfono y arrastre el ícono de VMOS hacia la izquierda. Los dos dispositivos funcionan en paralelo.

Obtener acceso root

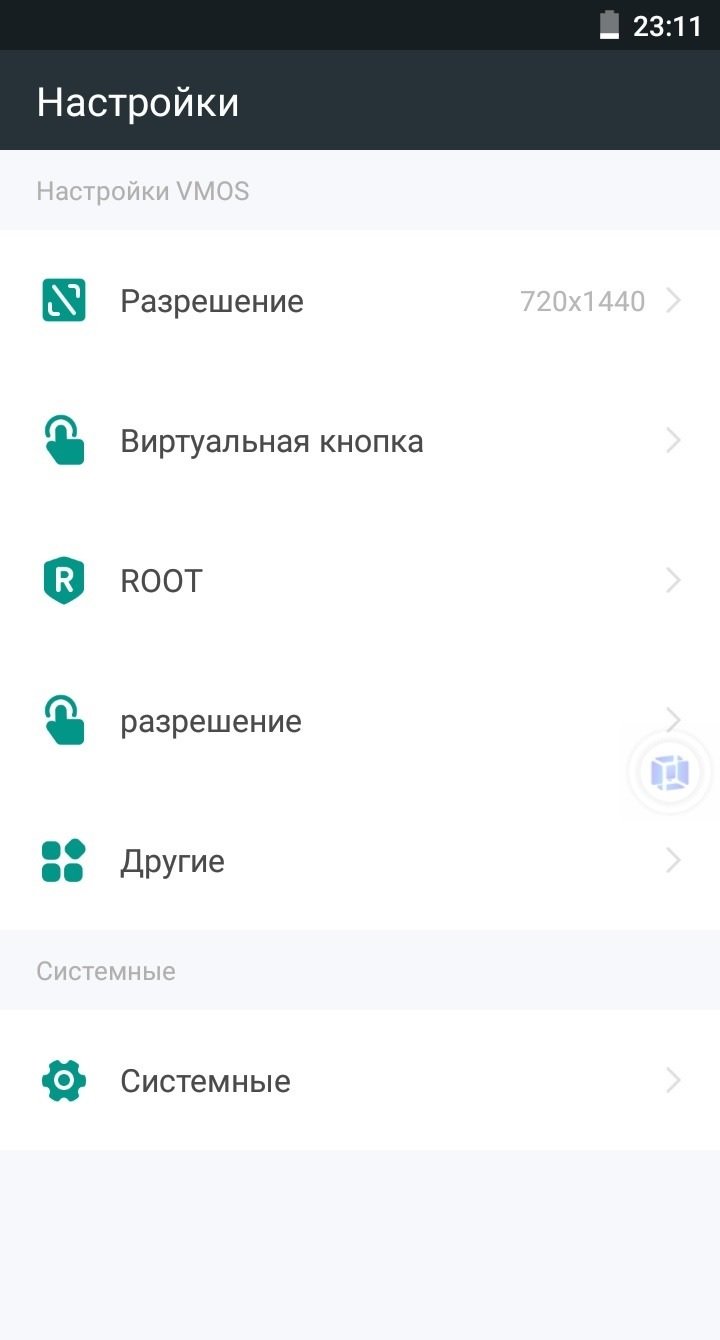

Para comenzar, vaya a Configuraciones.

A continuación presione ROOT:

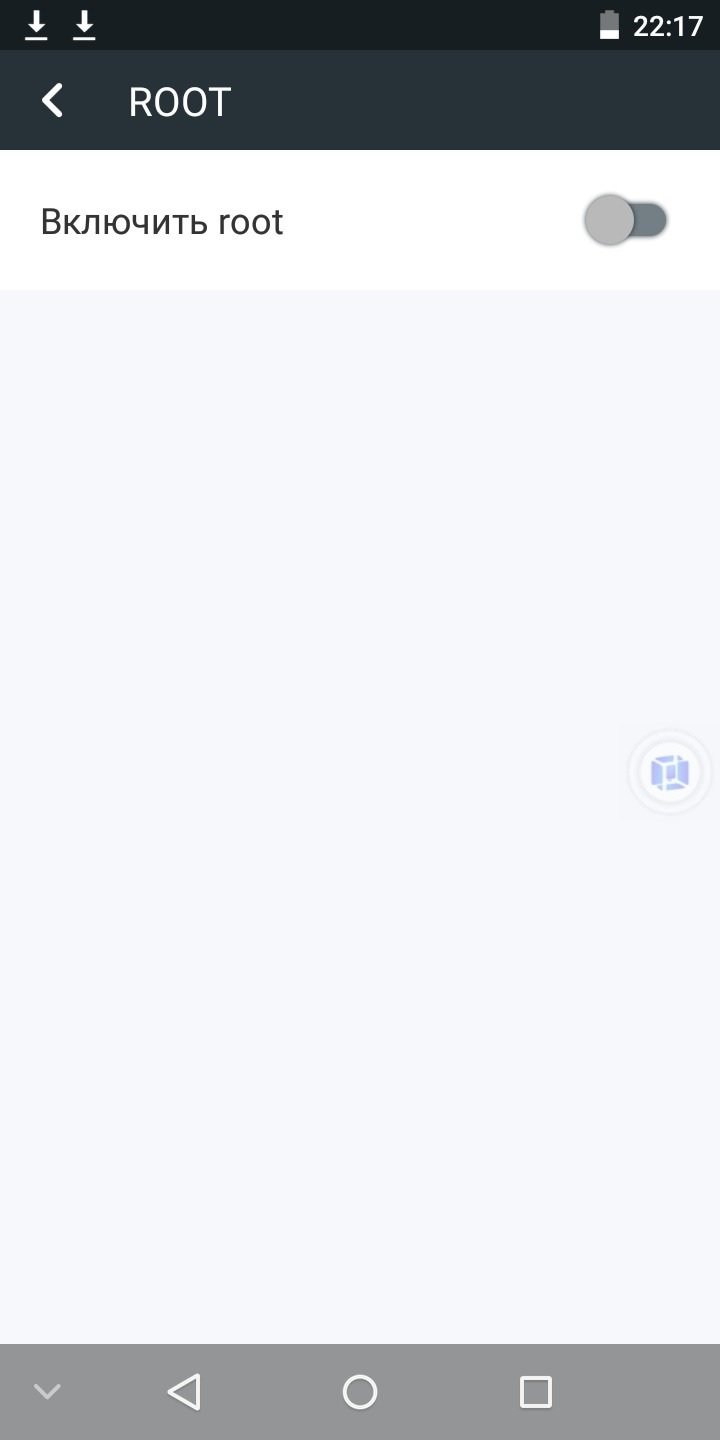

Y haga clic en Habilitar ROOT:

Ahora debemos esperar a que pase el anuncio. Si el anuncio no se está ejecutando, espere un momento y el sistema pensará que ya ha aparecido el anuncio.

Finalmente, solo haga clic en Restart VMOS. Ahora tenemos una máquina virtual con ROOT al alcance de nuestro smartphone. Como de costumbre, le recordamos que este artículo fue elaborado con fines exclusivamente informativos, por lo que IICS no es responsable del mal uso que pueda darse a esta información.

Para conocer más sobre riesgos de ciberseguridad, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.