Desde su debut en 1996 bajo la dirección de Daniel Stenberg, la herramienta curl ha experimentado significativas transformaciones evolutivas, respondiendo hábilmente a las demandas complejas y cambiantes de la transferencia de datos de red y la seguridad. A lo largo de sus diversas etapas de desarrollo, curl se ha convertido en un elemento integral en los protocolos de transferencia de datos, indispensable para una multitud de usuarios en diferentes plataformas y aplicaciones.

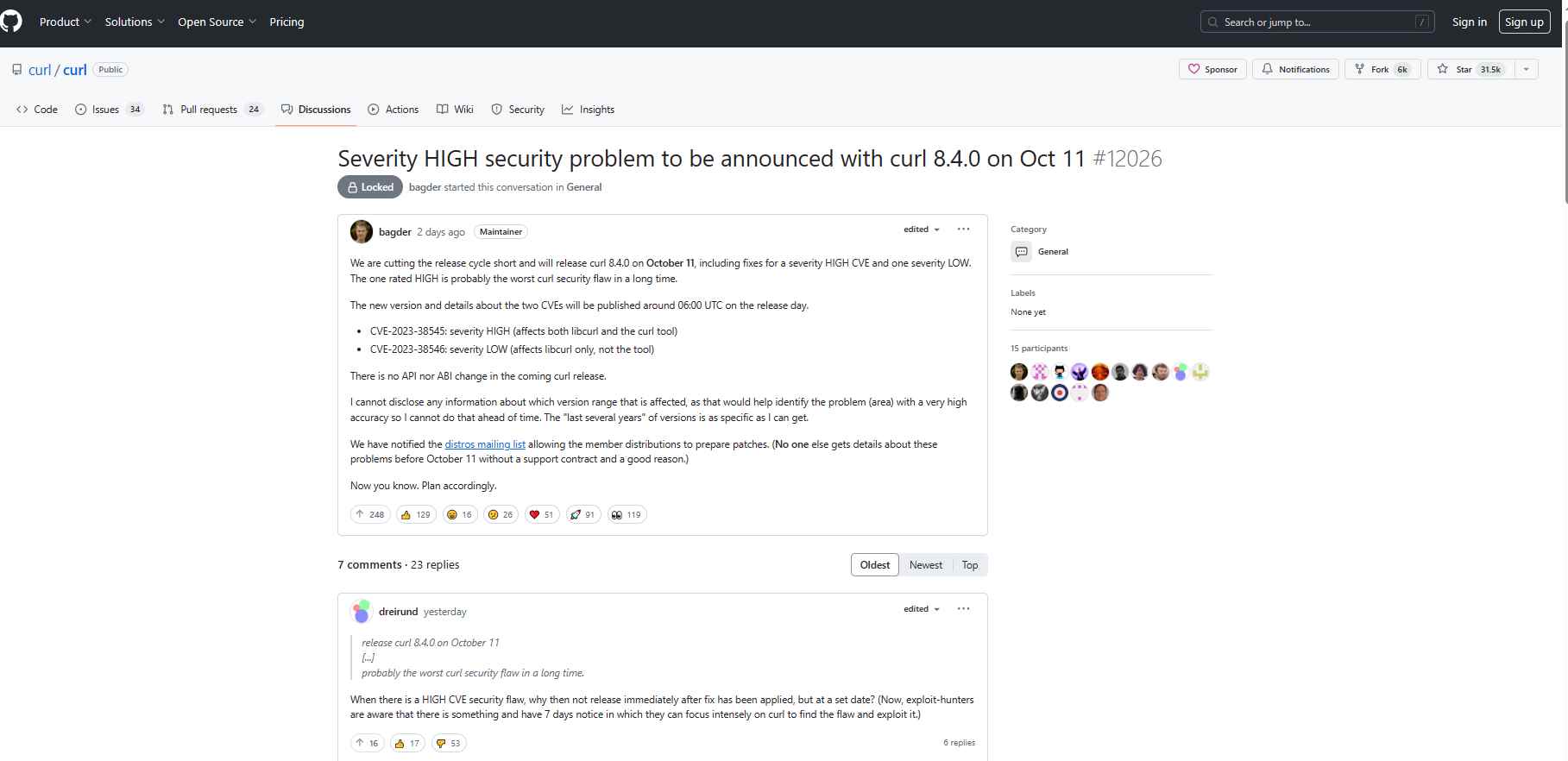

El 5 de octubre de 2023, Stenberg emitió una notificación avanzada, arrojando luz sobre dos notables vulnerabilidades de seguridad descubiertas dentro del ámbito de curl. Una de ellas está marcada con una etiqueta de gravedad “ALTA”, lo que significa su potencial para infligir daños sustanciales, convirtiéndola posiblemente en una de las mayores brechas de seguridad identificadas en la historia reciente de curl.

Curl y su versión de biblioteca, libcurl, son instrumentales en el ámbito de la transferencia de datos de red, con curl sirviendo como herramienta de interfaz de línea de comandos y libcurl actuando como una biblioteca de apoyo, dotando a varias aplicaciones con la capacidad para ejecutar transferencias de datos de red.

Con destreza en el manejo de un amplio conjunto de protocolos, incluyendo HTTP, HTTPS, FTP, FTPS, SFTP, SCP, TFTP y otros, curl se ha establecido firmemente como una entidad ubicua, empleada extensamente por individuos y organizaciones por igual. Es un elemento básico en la mayoría de las distribuciones de Linux y mantiene compatibilidad tanto con macOS como con Windows. Adicionalmente, libcurl, con su funcionalidad multifacética, está profundamente arraigada en numerosas aplicaciones de software, proporcionando servicios indispensables a navegadores web, gestores de descargas y clientes de transferencia de archivos, entre otros.

Con la liberación de la versión 8.4.0 de curl en el horizonte, los detalles meticulosos sobre los dos CVEs se revelarán aproximadamente a las 06:00 UTC del 11 de octubre de 2023. La vulnerabilidad detectada dentro de libcurl es particularmente preocupante, dado su posible impacto generalizado. No obstante, las circunstancias precisas que desencadenarían esta vulnerabilidad aún están oscurecidas, complicando los esfuerzos para identificar con precisión a los usuarios de libcurl en riesgo inminente.

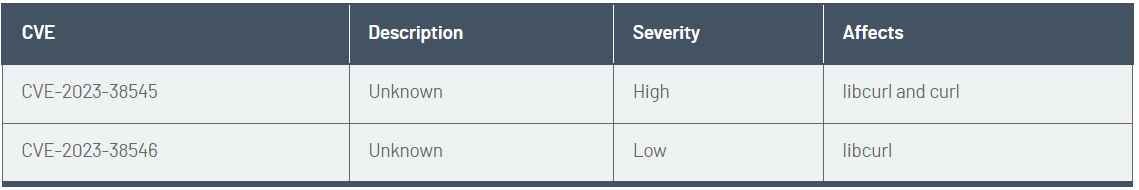

Para elucidar más, CVE-2023-38545 es una vulnerabilidad de seguridad de considerable gravedad que afecta simultáneamente a libcurl y a la herramienta curl. Aunque la amenaza que representa es innegablemente sustancial, es imperativo reconocer que no afecta a todos los usuarios. Por otro lado, CVE-2023-38546 está designado como una vulnerabilidad de menor gravedad, con su impacto limitado únicamente a libcurl.

Como medida preventiva, se insta encarecidamente a los usuarios a iniciar una actualización a la versión 8.4.0 de curl en el primer momento posterior a su lanzamiento oficial. Esta transición rápida no es solo recomendable, sino que es una maniobra de protección imperativa diseñada para fortalecer las defensas de los usuarios contra las amenazas inminentes representadas por estas vulnerabilidades. Esta actualización inminente es esencial, no solo para aprovechar las características mejoradas que promete entregar, sino más críticamente para erigir una barrera de seguridad robusta capaz de neutralizar las posibles brechas derivadas de estas vulnerabilidades de seguridad recientemente descubiertas.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.