En total se expusieron 117 millones de archivos debido a dos cubos de Amazon Web Services S3 mal configurados.

El incidente tuvo lugar cuando dos cubos de AWS S3 mal configurados pertenecientes a McGraw Hill uno de los “tres grandes” editores educativos de los EE. UU. quedaron expuestos sin ninguna autenticación de seguridad.

Los investigadores de seguridad cibernética de vpnMentor descubrieron un par de cubos S3 de Amazon Web Services (AWS) mal configurados que contenían una gran cantidad de datos pertenecientes a una empresa de publicaciones educativas con sede en EE. UU. McGraw Hill.

La plataforma se encuentra entre los tres principales editores de contenido educativo en los Estados Unidos y también es ampliamente utilizada por instituciones educativas en todo Canadá para facilitar clases en línea. Crea software educativo para estudiantes que pueden acceder a conferencias y cargar tareas en su portal.

Detalles de los hallazgos

Los investigadores descubrieron dos cubos de Amazon Web Services S3 mal configurados cuyo propietario fue identificado como McGraw Hill . Los investigadores descubrieron un cubo de no producción que contenía más de 69 millones de documentos y más de 10 TB de datos y un cubo de producción que contenía más de 12 TB de datos.

En total se expusieron 22 TB de datos y los cubos contenían 117 millones de archivos. Los cubos se descubrieron el 12 de junio de 2022. Los investigadores de vpnMentor contactaron a McGraw Hill primero el 13 de junio de 2022 y luego nuevamente el 15 de junio y el 20 de junio de 2022.

Los contactaron por cuarta vez el 27 de junio de 2022 y finalmente llegaron a USA CERT varias veces entre el 27 de junio y el 4 de julio de 2022. En total, vpnMentor intentó contactar a McGraw Hill nueve veces. El 7 de julio de 2022, vpnMentor se puso en contacto con Amazon Web Service y, finalmente, recibieron una respuesta el 9 de julio de 2022.

¿Qué datos quedaron expuestos?

Según la publicación del blog de vpnMentor alrededor de 100 000 estudiantes podrían estar expuestos a numerosos ataques en línea debido a esta violación de datos. Sus datos privados como detalles personales y calificaciones podrían estar en riesgo y cualquiera podría acceder a ellos usando un navegador web.

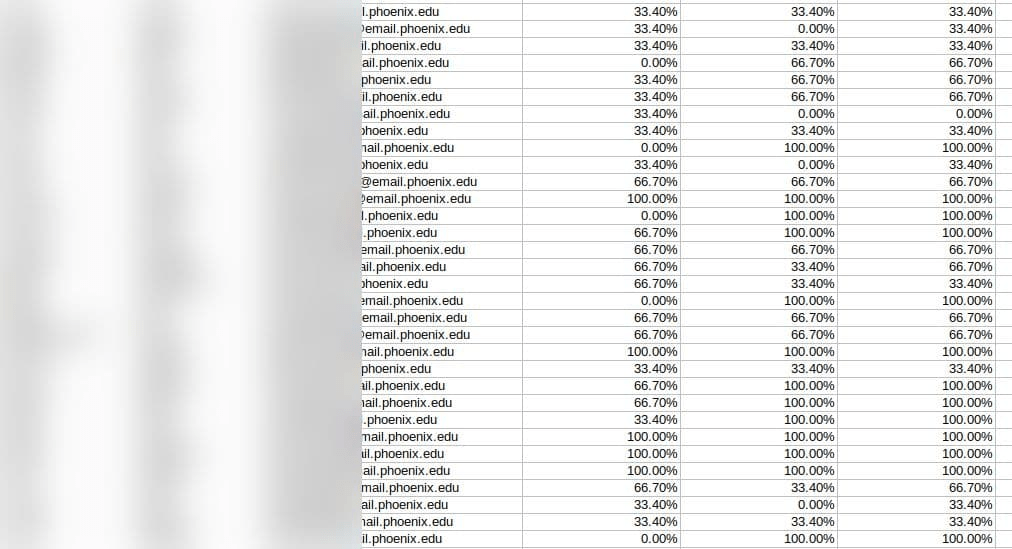

Además los datos expuestos incluían hojas de Excel que contenían datos de los estudiantes como ID de correo electrónico, nombres y calificaciones, documentos con las tareas de los estudiantes, informes de desempeño, calificaciones y documentos que contenían planes de estudio para los maestros.

Además los datos incluían material de lectura para diferentes cursos,código fuente de McGraw Hill y claves digitales privadas de McGraw Hill. La filtración del código fuente es peligrosa ya que puede ayudar a los actores de amenazas a buscar otras vulnerabilidades.

Según se informa, la infracción o incidente afectó a estudiantes de las siguientes universidades:

- Universidad McGill

- Universidad de Illinois

- Universidad de Toronto

- Universidad de Michigan

- Universidad Johns Hopkins

- Universidad de Washington en San Luis

- Universidad de California, Los Angeles

¿Qué causó la exposición?

Los investigadores notaron que McGraw Hill estaba usando cubos AWS S3 para almacenar datos de su servicio de educación en línea ya que los datos expuestos pertenecían al portal de aprendizaje en línea de la empresa que estaba conectado a la cuenta de AWS.

Los investigadores estaban seguros de que Amazon no era responsable de la base de datos mal configurada. Después de varios intentos fallidos de informar a la empresa sobre la vulnerabilidad, vpnMentor pudo comunicarse con ellos y los archivos confidenciales se eliminaron de la exposición pública el 20 de julio.

La exposición de datos podría tener un impacto de gran alcance porque los usuarios de todo el mundo se ven afectados por esta exposición. Sin embargo no está claro si un tercero accedió a los servidores con malas intenciones o no.

Sin embargo al momento de publicar este artículo, ambos servidores expuestos habían sido asegurados, gracias a las alertas continuas de vpnMentor a las autoridades correspondientes.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.