Las infecciones de ransomware son una de las principales amenazas que enfrentan a diario usuarios, organizaciones públicas y compañías privadas. Si bien el principal objetivo de ataque de estos hackers son los equipos de escritorio, los hackers maliciosos están comenzando a incursionar en la creación de ransomware para dispositivos móviles.

La familia de malware ‘Black Rose Lucy’, descubierta hace un par de años, es uno de los primeros intentos de ransomware para dispositivos Android. Recientemente se han detectado nuevos ataques con este malware, que ha evolucionado considerablemente, por lo que ahora cuenta con sofisticadas funciones que le permiten tomar control de un dispositivo objetivo e instalar apps maliciosas.

El malware comienza registrando un receptor llamado “uyqtecppxr” para ejecutar BOOT_COMPLETE y QUICKBOOT_POWERON para verificar si el código de país del dispositivo es de un antiguo estado soviético.

Dentro del módulo MainActivity, la aplicación activa el servicio malicioso, que luego registra un BroadcastReceiver que es llamado por la acción de comando .SCREEN_ON y luego se llama a sí mismo. Esto se utiliza para adquirir el servicio “WakeLock”, que mantiene la pantalla del dispositivo encendida, y el servicio “WifiLock”, que mantiene encendido el WiFi del dispositivo.

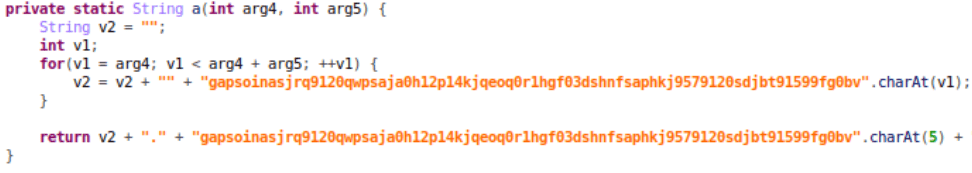

El malware tiene 4 servidores cifrados de comando y control (C&C) en su código. A diferencia de las versiones anteriores de Lucy, este C&C es un dominio y no una dirección IP, por lo que, a pesar de que el servidor puede colapsar, se puede resolver fácilmente en una nueva dirección IP, lo que hace que sea mucho más difícil neutralizar el malware.

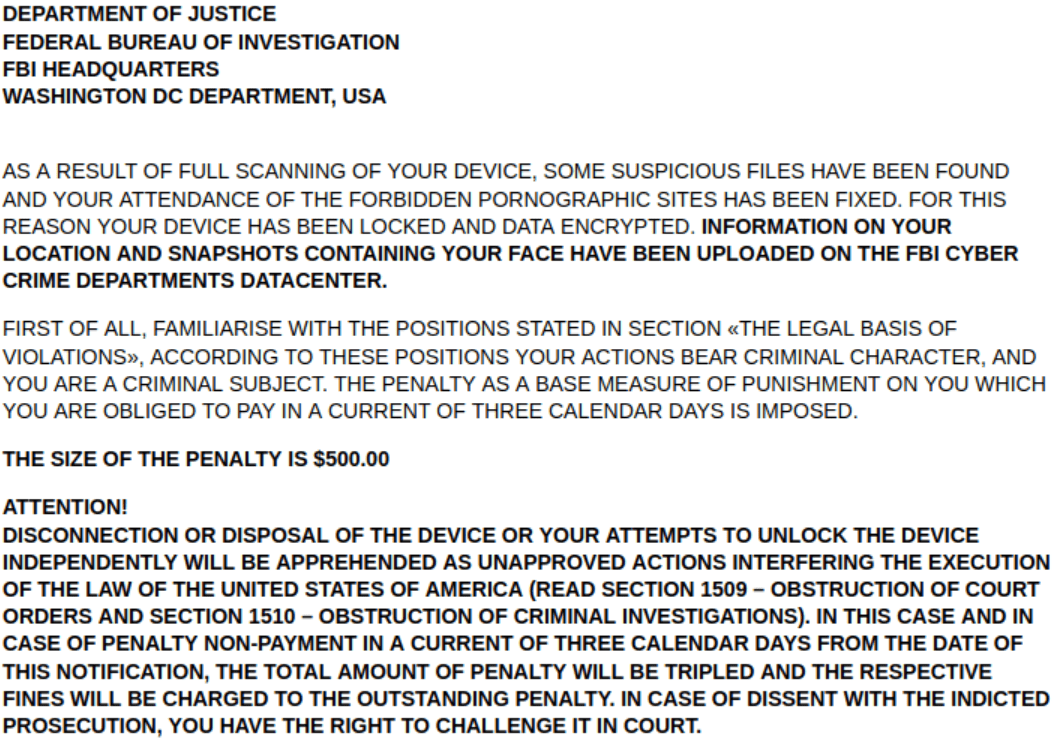

Cuando es descargado, el malware Lucy comienza a cifrar los archivos en el dispositivo objetivo, para después mostrar una nota de rescate en el navegador. Una característica destacada es que este mensaje se muestra como si fuese un mensaje del FBI señalando al usuario por la posesión de material ilegal (piratería, pornografía infantil, entre otros).

En el falso mensaje del FBI también se asegura a la víctima que sus datos están siendo enviados al Centro de Datos del Departamento de Delitos Cibernéticos de la agencia, junto con un reporte de la presunta conducta ilegal.

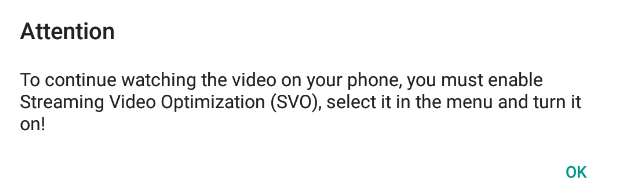

Respecto a su capacidad para ingresar al dispositivo objetivo, los operadores de Lucy usan un método muy astuto: Para comenzar, muestran un mensaje solicitando al usuario que active la función Streaming Video Optimization (SVO). Al hacer clic en “Aceptar”, el usuario objetivo concede al malware permiso para usar el servicio de accesibilidad, por lo que el cifrado del smartphone es sólo cuestión de tiempo. Los archivos cifrados con este malware reciben la extensión .Lucy.

Al finalizar el cifrado de la información, se muestra la nota de rescate enviada por los hackers. Finalmente, se le indica a la víctima que debe pagar una “multa” de $500 dólares y se le solicita que proporcione información de su tarjeta de crédito y sobre la forma de adquirir Bitcoin para el pago del rescate.

Si bien el ransomware para dispositivos móviles aún no ha hecho grandes avances, sí es posible encontrar cierta evolución. Lucy es una muestra de la capacidad de diversificación de los actores de amenazas, aseguran los especialistas en ciberseguridad, además, los expertos temen que pronto podría llegar una campaña de ataques de ransomware masivos contra usuarios de dispositivos móviles.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.