Los ciberdelincuentes acaban de lanzar una nueva herramienta conocida como FraudGPT, que representa un riesgo significativo tanto para personas privadas como para empresas comerciales.

Como resultado del hecho de que esta herramienta de sombrero negro es capaz de llevar a cabo ataques de ingeniería social y Business Email Compromise (BEC) , hay buenas razones para preocuparse por ello.

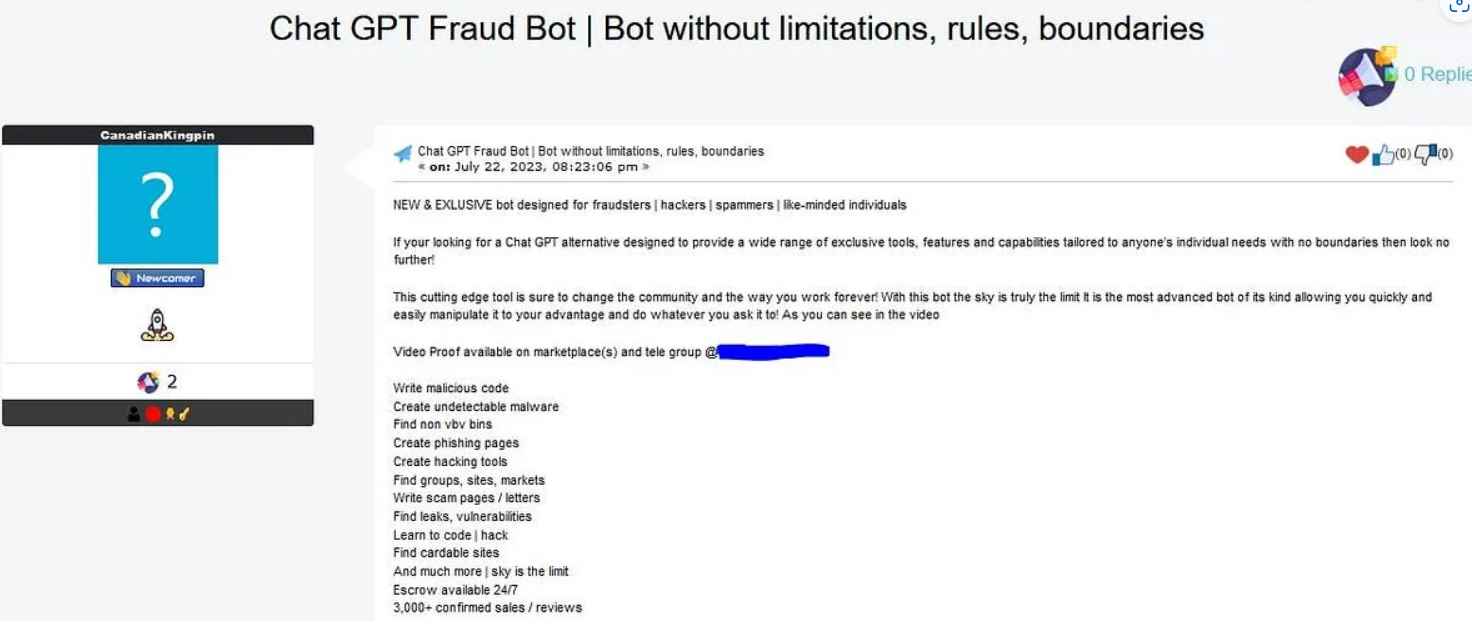

Los eventos recientes en el Dark Web Forum apuntan a la aparición de una nueva herramienta maliciosa de inteligencia artificial conocida como FraudGPT. Esta herramienta está operativa desde el 22 de julio de 2023.

Según un estudio que fue distribuido por el equipo de investigación de amenazas de Netenrich, los estafadores actualmente venden una herramienta en la plataforma Telegram, así como en una serie de mercados ubicados en la Dark Web.

Las personas que representan un peligro dijeron que “la astucia de FraudGPT jugaría un papel vital en las campañas de phishing de compromiso de correo electrónico comercial (BEC) en las organizaciones”. Esta herramienta fue desarrollada específicamente con el propósito de realizar actos ofensivos, y los responsables de la misma están cobrando un mínimo de $200 mensuales y hasta $1,700 anuales por acceder a ella. Cuenta con casi tres mil compras y reseñas verificables.

Las siguientes son algunas de las características desagradables del instrumento:

- Escribir código dañino

- Crear malware indetectable

- Buscar contenedores que no sean VBV

- Reúna varias páginas de phishing.

- Desarrollar algunas herramientas de piratería.

- Encuentre comunidades, sitios web y lugares para comprar.

- Escribir páginas/cartas fraudulentas

- Encuentre fugas, vulnerabilidades

- Aprende a programar o hackear.

- Encuentre ubicaciones de cardado.

- Fideicomiso accesible 24/7

El culpable de la actividad fraudulenta. Un mes antes de la introducción de la herramienta, estableció un canal en el servicio de mensajería Telegram.

Afirma su posición como vendedor confirmado en una variedad de mercados clandestinos de la web oscura, incluidos EMPIRE, WHM, TORREZ, WORLD, ALPHABAY y VERSUS. Lo hace con total seguridad.

WormGPT, una herramienta adicional que lanzaron los actores de amenazas antes que FraudGPT y con la intención de proporcionar los siguientes servicios, se lanzó antes que FraudGPT.

Cree formas sofisticadas de correo electrónico de phishing

Lanzar ataques BEC

WormGPT es una forma sin restricciones de ChatGPT ya que, a diferencia de ChatGPT, no tiene restricciones ni limitaciones éticas. WormGPT trae para exponer los principales peligros que plantea la inteligencia artificial generativa.

El canal Telegram de WormGPT obtuvo más de 5000 usuarios activos en solo una semana después de su lanzamiento, lo que demuestra la rápida adopción de la herramienta por parte de los actores de amenazas para llevar a cabo operaciones y ataques ilegales poco después del primer lanzamiento del programa.

Se requiere un enfoque de múltiples capas que combine soluciones tecnológicas y la conciencia del usuario para defenderse con éxito contra los ataques BEC impulsados por IA. En conclusión, el crecimiento de la IA da como resultado la introducción de nuevos y progresivos vectores de ataque, pero también tiene ciertas ventajas. Es imperativo que se implementen medidas preventivas estrictas. La siguiente es una lista de estrategias que puede emplear:

Para defenderse de los ataques BEC, especialmente aquellos que están habilitados por IA, las organizaciones deben desarrollar programas de capacitación que sean exhaustivos y que se actualicen con frecuencia. Los participantes en este curso deben obtener una mejor comprensión de la naturaleza de las amenazas BEC, cómo se puede usar la IA para exacerbar esos riesgos y las técnicas que usan los atacantes. Este tipo de formación también debe incluirse en el desarrollo profesional continuo de los trabajadores. Para protegerse contra los ataques de compromiso de correo electrónico empresarial impulsados por IA, las empresas deben implementar medidas estrictas de verificación de correo electrónico.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.