Especialistas en ciberseguridad han revelado un nuevo método de ataque de ingeniería social en la plataforma de videoconferencias Cisco WebEx. En este ataque, los actores de amenazas se hacen pasar por una notificación de Cisco para robar las credenciales de inicio de sesión de usuarios objetivo.

Como sabemos, miles de compañías han hecho enormes esfuerzos por mantener sus operaciones de forma remota en medio de la pandemia por coronavirus, por lo que las plataformas de videoconferencia se han vuelto un recurso realmente útil. No obstante, esto también representa un riesgo, pues los actores de amenazas están aprovechándose del amplio uso de servicios como Webex para desplegar grandes campañas de robo de información.

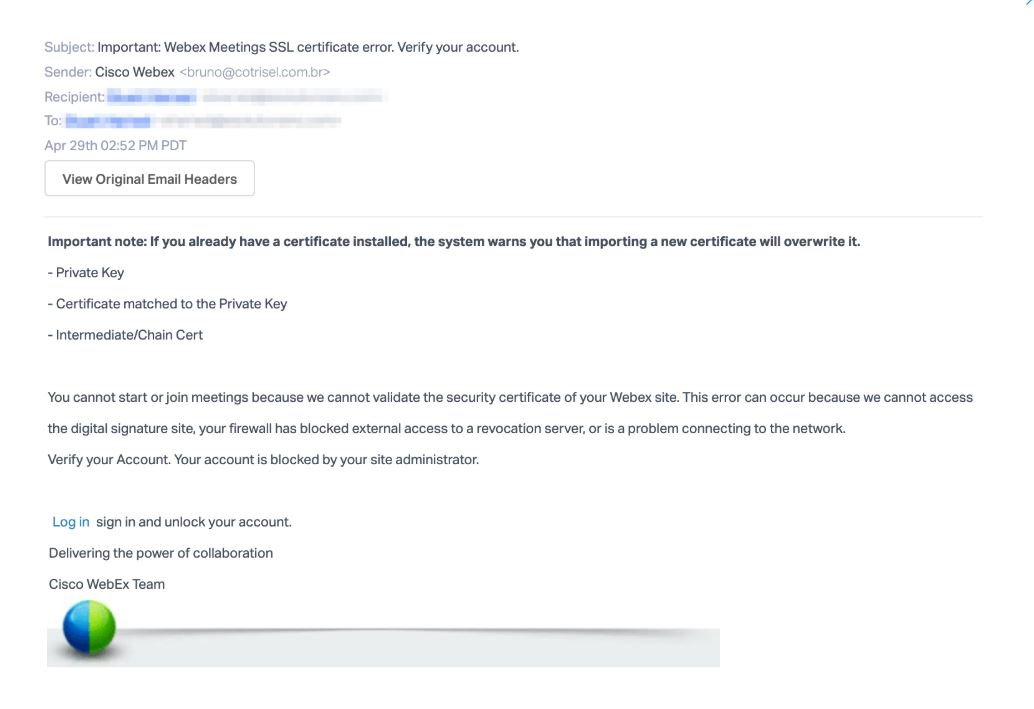

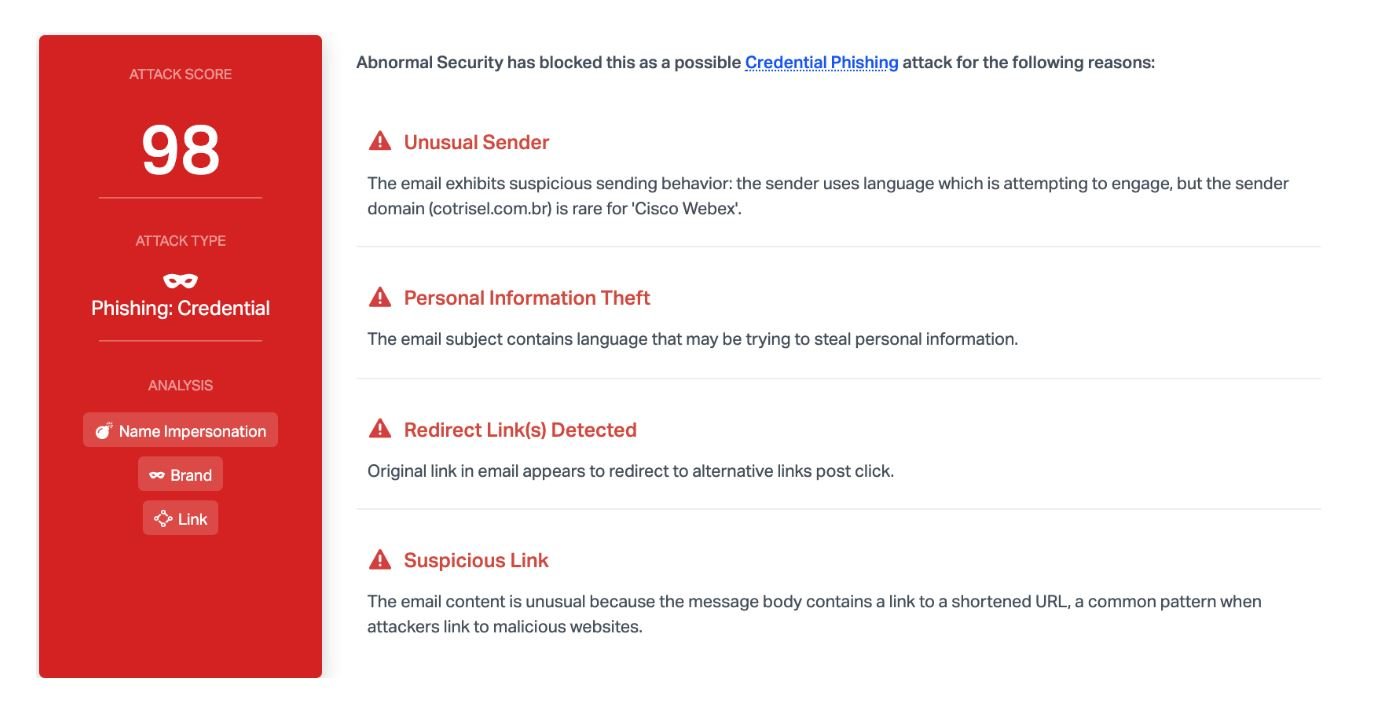

Para comenzar, el atacante envía un correo electrónico suplantando una dirección email automatizada de Cisco Webex, copiando el formato y los aspectos gráficos utilizados por la compañía. En el mensaje, el actor de amenazas afirma que el usuario no puede emplear el servicio, pues su cuenta ha sido bloqueada. Además, los hackers mencionan al usuario que deberán iniciar sesión en un enlace adjunto para desbloquear su cuenta.

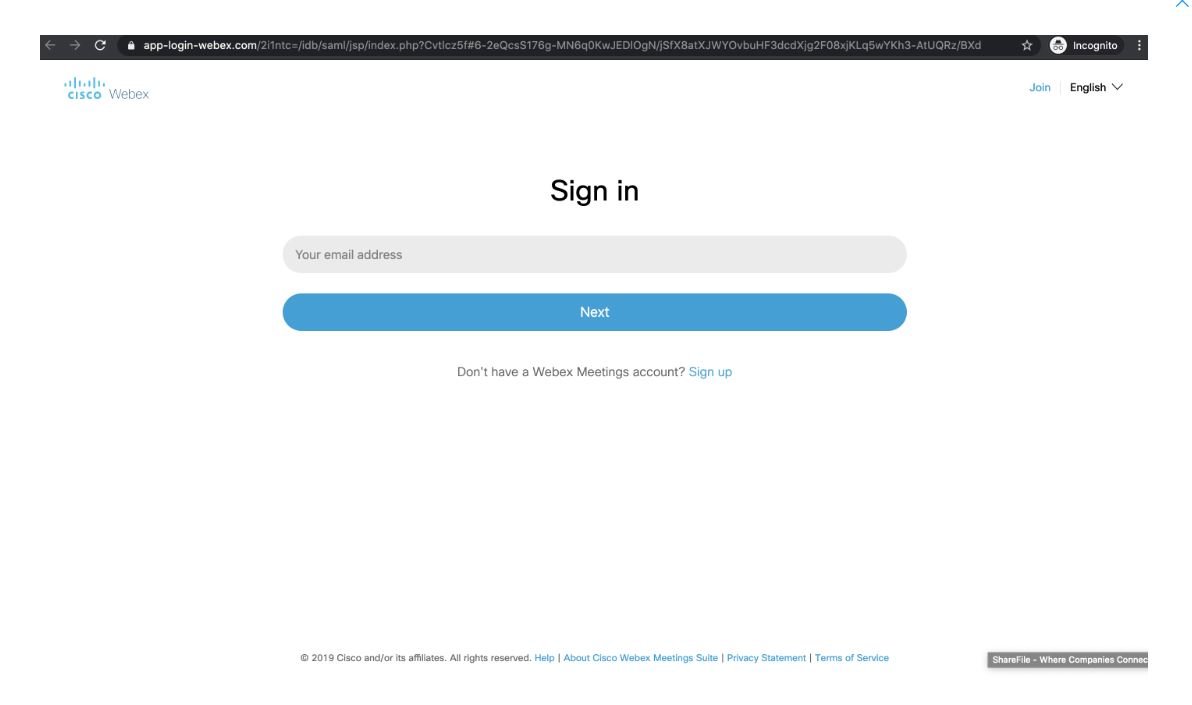

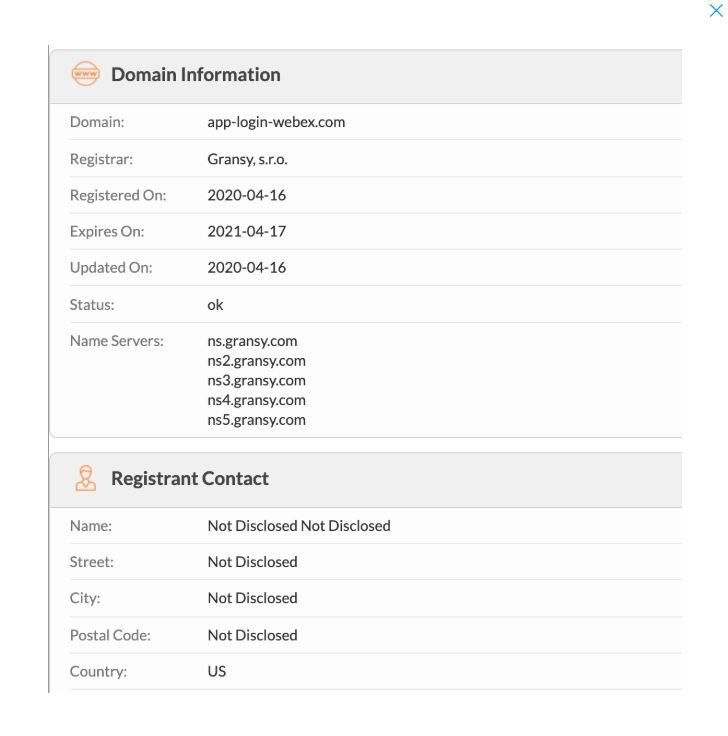

Dicho enlace redirige al usuario objetivo a un sitio de credenciales de phishing de WebEx Cisco alojado en “https://app-login-webex.com/”. El dominio de esta página web fue registrado recientemente por una firma checa.

Si el usuario cae en la trampa e ingresa sus credenciales de inicio de sesión en esta página de phishing, su cuenta de Cisco Webex y toda la información almacenada ahí se verá comprometida. Los actores de amenazas podrían usar las cuentas de Webex para desplegar ataques posteriores en las redes de una organización.

Los expertos en ciberseguridad consideran que este ataque es altamente efectivo por el contexto mundial; como Webex se ha vuelto una herramienta fundamental para el trabajo remoto, a los usuarios les alarma la posibilidad de que su cuenta pudiera verse bloqueada por alguna razón desconocida. Los actores de amenazas se aprovechan del sentido de urgencia que experimentan los usuarios, por lo que hay mayor posibilidad de éxito en el ataque.

Otro factor de riesgo es la similitud entre los mensajes y el sitio web empleado por los hackers y el material auténtico de Cisco, por lo que es realmente fácil que un usuario sea engañado. A primera vista, puede parecer que el enlace es auténtico porque “webex” está incluido en el título de la URL de los hackers. Sin embargo, prestando un poco de atención, puede apreciarse que el dominio no está registrado con Cisco ni sus filiales.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.