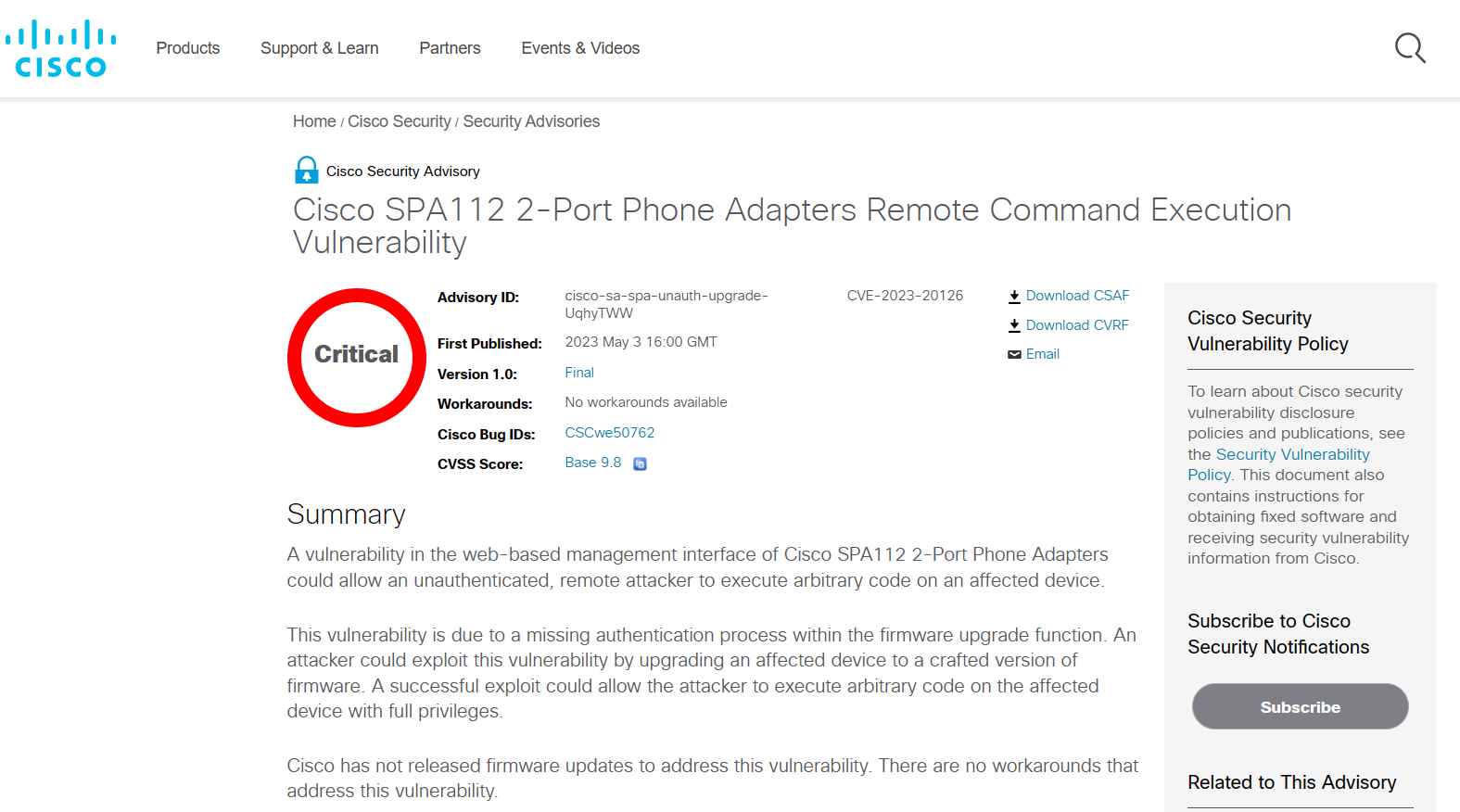

El campo de la ciberseguridad siempre está en desarrollo y las empresas siempre intentan proteger a sus consumidores y cerrar las brechas de seguridad en sus sistemas. Sin embargo, lo que está en juego aumenta significativamente cada vez que se descubre que existe una vulnerabilidad con un alto riesgo. Hoy sacamos a la luz una de estas vulnerabilidades conocida como CVE-2023-20126. Tiene un puntaje CVSS de 9.8, lo que lo ubica en la categoría de vulnerabilidades “críticas”. Debido a esta vulnerabilidad, los adaptadores telefónicos de 2 puertos Cisco SPA112 son susceptibles a ataques y, como resultado, un adversario puede ejecutar código arbitrario en dispositivos que se han visto comprometidos.

La interfaz de administración basada en web de los adaptadores telefónicos de 2 puertos Cisco SPA112 tiene una falla de seguridad a la que se le ha asignado el identificador CVE 2023-20126. Es causado por un procedimiento de autenticación faltante dentro de la función de actualización de firmware, lo que hace posible que un atacante remoto no autenticado ejecute código arbitrario en el dispositivo que se ve afectado por este problema.

Un adversario puede aprovechar esta vulnerabilidad al actualizar el dispositivo afectado a una versión del firmware que ellos mismos han generado. Esto proporcionaría al atacante derechos completos, dándole la capacidad de ejecutar código arbitrario y posiblemente obtener acceso no autorizado a datos confidenciales o interrumpir sistemas cruciales.

Todas las versiones de firmware de los adaptadores telefónicos de 2 puertos Cisco SPA112 son vulnerables como resultado de este problema. Debido a la gravedad del problema, es posible que tenga un efecto en una cantidad significativa de dispositivos diferentes y en las personas que los usan. El Equipo de Respuesta a Incidentes de Seguridad de Productos de Cisco (PSIRT) no ha sido informado de ningún anuncio público o uso malicioso de esta vulnerabilidad a la fecha de este escrito. Sin embargo, es fundamental mantener la vigilancia y tomar las medidas de seguridad adecuadas.

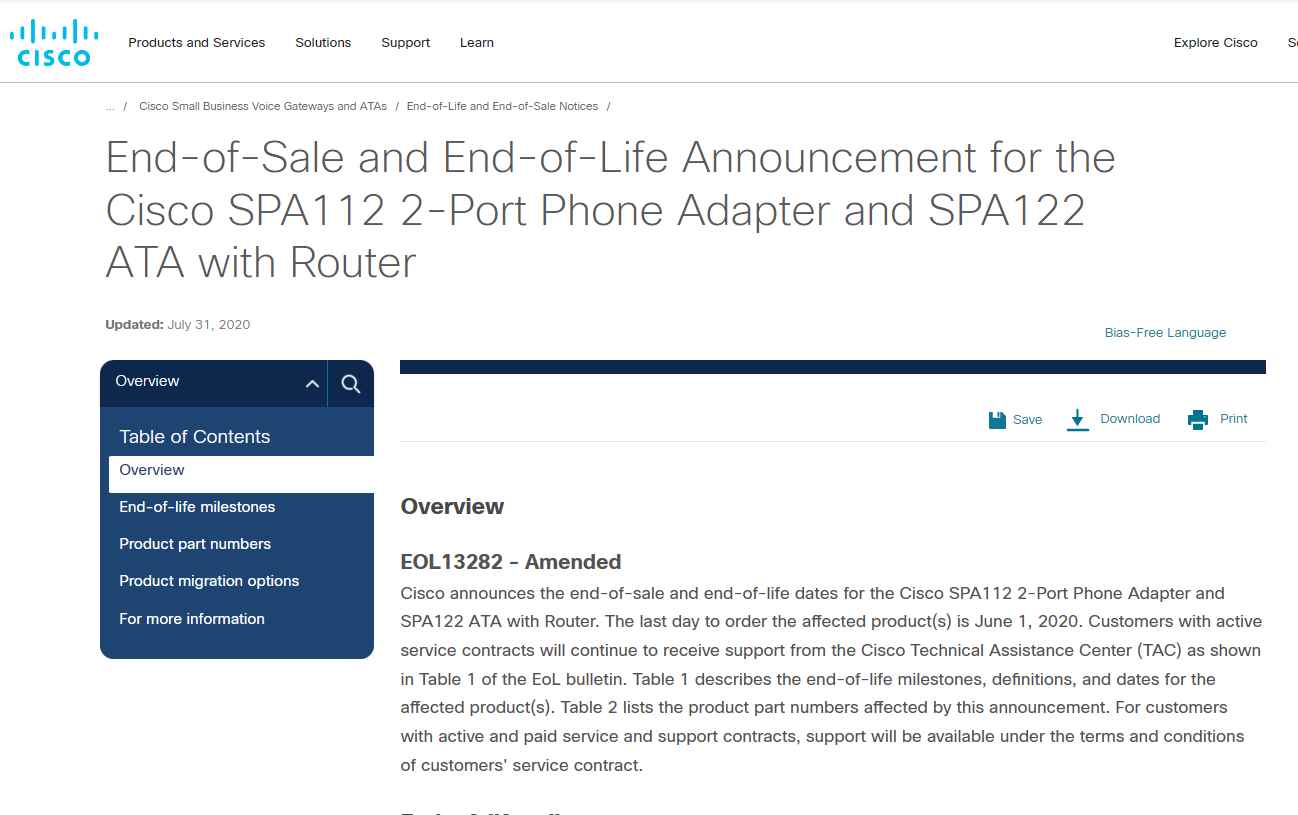

Lamentablemente, Cisco no ha publicado ni publicará ninguna actualización de firmware para corregir esta vulnerabilidad en sus productos. Ha comenzado el procedimiento de finalización de la vida útil de los adaptadores de teléfono de 2 puertos Cisco SPA112, lo que indica que la empresa ya no brindará soporte ni actualizaciones de software para estos productos más allá de este punto. Debido a esta falla, se recomienda encarecidamente a los clientes que cambien al adaptador de teléfono analógico de la serie Cisco ATA 190, que es inmune al riesgo de seguridad que representa la vulnerabilidad.

CataLpa de Hatlab de Dbappsecurity Co., Ltd. fue quien descubrió esta vulnerabilidad, y Cisco le está agradecido por revelarla. Los usuarios de los dispositivos vulnerables realmente necesitan hacer una transición rápida a una opción más segura lo antes posible, como el adaptador de teléfono analógico de la serie Cisco ATA 190. Esto se debe a que no hay una actualización de firmware disponible. Los usuarios que toman esta precaución pueden reducir la probabilidad de ser objeto de posibles ciberataques que aprovechan la vulnerabilidad del sistema.

En conclusión, CVE-2023-20126 es una importante falla de seguridad que existe en los adaptadores telefónicos de 2 puertos Cisco SPA112 que afecta a los clientes de todo el mundo. Se recomienda encarecidamente a los usuarios que mantengan la vigilancia, continúen monitoreando la situación y realicen la transición a una solución que ofrezca un mayor nivel de seguridad para proteger sus sistemas y datos de cualquier posible peligro que pueda surgir.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.