Las infecciones de malware se han convertido en la principal amenaza para los usuarios de dispositivos con conexión a Internet, y una de las formas más comunes en las que los actores de amenazas despliegan estos ataques es a través del navegador web, que puede ser empleado para el robo de información. No obstante, es complicado familiarizar a los usuarios con estos riesgos y sus consecuencias, pues esto depende de un cierto nivel de conocimientos técnicos.

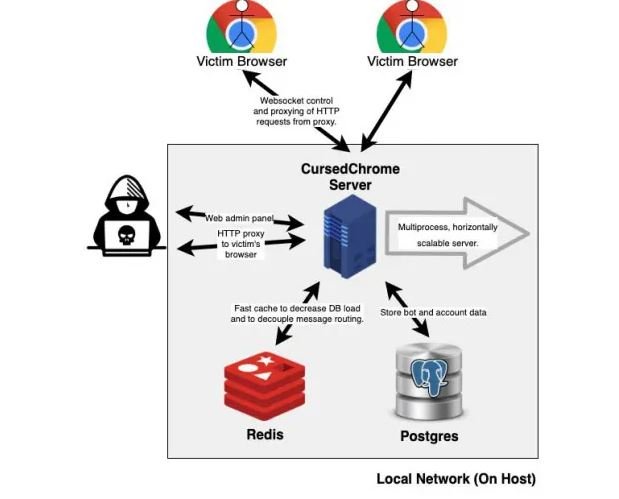

Para solucionar este problema, el investigador Matthew Bryant desarrolló CursedChrome, una extensión disponible en GutHub que se divide en dos elementos:

- Un plugin para el cliente, que es la extensión en sí misma

- Un plugin para el atacante, que es un panel de control al que se envía la información extraída por la herramienta

Un usuario puede emplear CursedChrome para demostrar cómo funciona un ataque real contra su navegador para extraer credenciales de inicio de sesión de plataformas como redes sociales o sistemas de pago como PayPal.

CursedChrome fue ideada para mostrar cuán peligrosas pueden ser las extensiones de Chrome desarrolladas por fuentes desconocidas. No obstante, múltiples especialistas en ciberseguridad señalan que esta extensión debe ser usada sólo bajo escenarios completamente controlados, pues su uso fuera de contexto puede derivar en la pérdida real de información, especialmente debido a que su código está disponible al público. Cabe señalar que esta es una crítica generalizada contra esta clase de desarrollos, como pasa con la herramienta de pentesting Metasploit.

Por otra parte, el creador de CursedChrome afirma que su intención no es facilitar las actividades de hacking, sino que quiere que otros investigadores puedan simular con facilidad los escenarios que permiten los ciberataques. Esta herramienta puede ser utilizada por “red teamers”, que son grupos de investigadores de ciberseguridad a los que se les paga para intentar hackear redes empresariales; son las mismas empresas quienes les recompensan si encuentran estos errores críticos. Con la extensión ahorran tiempo al no tener que crear código desde cero.

Finalmente, Bryant argumenta que su extensión emplea tecnología que ya había sido desarrollada, por lo que no genera un nuevo vector de ataque en realidad. Además de que, para que un actor de amenazas pudiera usarla, primero tendría que obtener un permiso de Chrome Web Store, algo imposible dada la naturaleza de la extensión, de modo que los usuarios e investigadores pueden emplear CursedChrome para demostrar las consecuencias de un ciberataque de forma segura.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.