La prestigiosa casa de moda italiana Ermenegildo Zegna ha confirmado que fue víctima de un ataque de ransomware que afectó severamente sus operaciones y pudo ser solucionado sin pagar un solo dólar a los hackers.

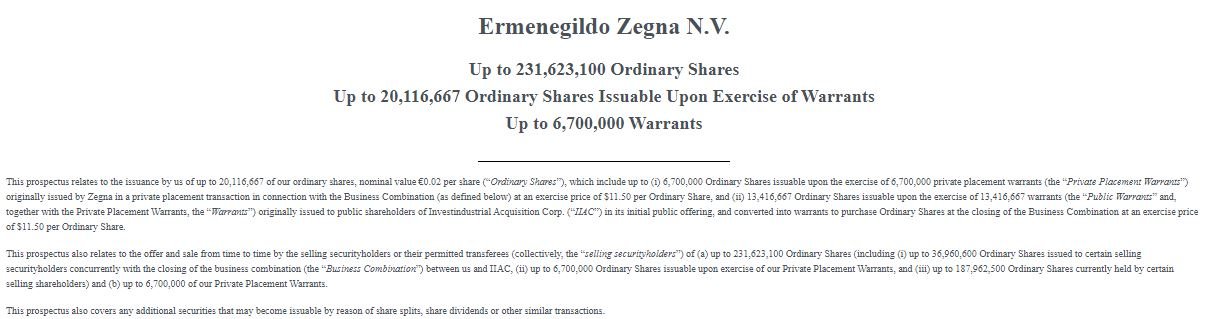

El incidente ocurrió en agosto de 2021, aunque en ese momento la compañía sólo mencionó un incidente de seguridad sin aportar más detalles. Fue hasta esta semana que, al presentar un formulario 424B3 de la Comisión de Bolsa y Valores de E.U. (SEC), Ermenegildo Zegna describió el incidente como un ataque de ransomware que afectó la mayoría de sus sistemas, provocando la filtración de algunos documentos internos.

Este ya era un hecho conocido, puesto que el grupo de ransomware RansomExx se atribuyó el ataque apenas días después del incidente, publicando en foros de hacking datos obtenidos de los sistemas de la compañía. En su reporte, la compañía asegura que en ningún momento se mostró intención de cooperar con los atacantes: “Nos negamos a participar en discusiones relacionadas con el pago del rescate, por lo que las partes responsables publicaron ciertos materiales contables extraídos de nuestros sistemas”. Zegna asegura que la información expuesta no representa un riesgo para sus clientes, empleados y operaciones.

Después del ataque, Zegna comenzó a restaurar sus sistemas de TI a partir de copias de seguridad, tratando de rescatar múltiples servidores, proveedores de nube de terceros y toda clase de implementaciones de software sin negociar con los hackers. Además, la compañía asegura que se implementaron evaluaciones de seguridad periódicas, lo que ha disminuido significativamente su exposición a las variantes de ciberataque más comunes.

Miles de empresas han optado por pagar a los hackers después de un ataque de ransomware para así volver a operar lo más rápido posible. Agencias policiales y firmas de seguridad de todo el mundo recomiendan no hacerlo, ya que esto sólo contribuye a financiar otros ataques y no hay garantía de que los hackers cumplan su parte del trato.

Ante esto, los grupos de hacking comenzaron a usar la táctica de doble extorsión, que consiste en extraer información antes de cifrar los sistemas afectados, amenazando a las víctimas con filtrar estos datos en foros de hacking en caso de negarse a pagar el rescate.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.