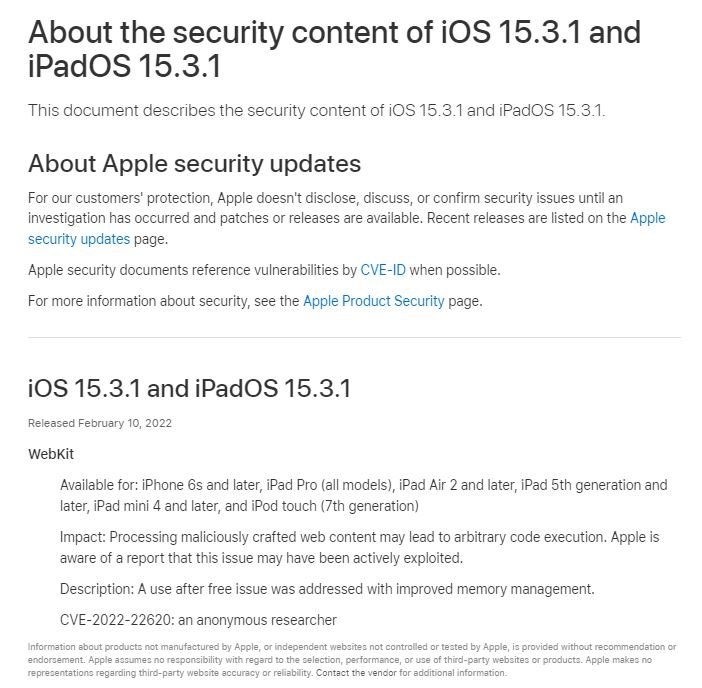

Las más recientes actualizaciones de seguridad de Apple incluyen correcciones para una vulnerabilidad día cero que habría permitido a los actores de amenazas hackear dispositivos iPhone, iPad y Mac. La falla fue identificada como CVE-2022-22620 y fue descrita como un error use-after-free en WebKit que permitiría la ejecución de código en dispositivos vulnerables.

Apple abordó la falla aplicando una mejora en la gestión de memoria en los sistemas iOS 15.3.1, iPadOS 15.3.1 y macOS Monterey 12.2.1: “Estamos al tanto de un informe sobre la explotación activa de esta vulnerabilidad”, menciona una alerta de seguridad de la compañía.

La lista completa de dispositivos afectados es enorme debido a que la vulnerabilidad afecta incluso a los dispositivos más antiguos de la compañía; entre los dispositivos afectados destacan:

- iPhone 6s y posteriores

- iPad Pro; iPad Air 2 y posteriores; iPad de quinta generación

- iPad mini 4 y posteriores; iPod Touch de séptima generación

- macOS Monterey

Esta vulnerabilidad podría haber sido explotada en ataques altamente dirigidos, limitando considerablemente el alcance del incidente. No obstante, la compañía recomienda encarecidamente a los usuarios de dispositivos vulnerables actualizar a la brevedad para mitigar el riesgo de explotación.

Hace un par de semanas, Apple lanzó actualizaciones para otras dos vulnerabilidades día cero explotadas de forma activa. Identificadas como CVE-2022-22587 y CVE-2022-22594, las fallas habrían permitido la ejecución de código arbitrario con privilegios de kernel y el rastreo de la identidad de usuarios en línea.

Estas vulnerabilidades afectaban a dispositivos iPhone, Mac con macOS Monterey y varios modelos antiguos y actuales de iPad. Si bien Apple ha parcheado solo tres vulnerabilidades día cero durante este año, la compañía tuvo que lidiar con toda clase de fallas críticas durante el año pasado en sus productos, por lo que se prevé que aparecerán más fallas similares en lo que resta del año.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.