Hace un par de días se confirmó que el gigante productor de carne JBS sufrió un ataque de ransomware que paralizó por completo las operaciones en algunas de sus plantas. Aunque en ese momento no se agregaron mayores detalles, el Buró Federal de Investigaciones (FBI) ha confirmado de forma oficial que el ataque fue perpetrado por los operadores del ransomware REvil, también conocido como Sodinokibi.

“Después de analizar las características de este ataque, hemos decidido atribuirlo a REvil (Sodinokibi). Estaremos trabajando arduamente y en conjunto con la compañía afectada para llevar a los infractores ante la justicia”, menciona el breve comunicado de la agencia de investigación. “Seguiremos trabajando para que las actividades cibercriminales no queden impunes”, agrega el mensaje.

Si bien aún no se saben muchos detalles sobre el incidente en JBS, es un hecho que los ataques de ransomware han incrementado de forma desmedida durante los más recientes meses. Hace apenas una semana los operadores del ransomware DarkSide se atribuyeron el ataque a Colonial Pipeline, el oleoducto más importante en E.U., provocando la interrupción temporal de algunas operaciones críticas.

Unos días después de confirmarse el ataque a Colonial Pipeline, el sistema de salud pública de Irlanda también conformó una infección del ransomware Conti, lo que pudo poner en riesgo a los pacientes críticos.

Debido a que la comunidad de la ciberseguridad cree que la gran mayoría de estos ataques son desplegados desde territorio ruso, por lo que Jen Psaki, secretaria de prensa del gobierno de E.U., menciona que el presidente Joe Biden entablará conversaciones con el presidente ruso Vladimir Putin en relación con estos ataques. Cabe mencionar que esto no significa que los hackers detrás de estos ataques estén patrocinados por el gobierno ruso.

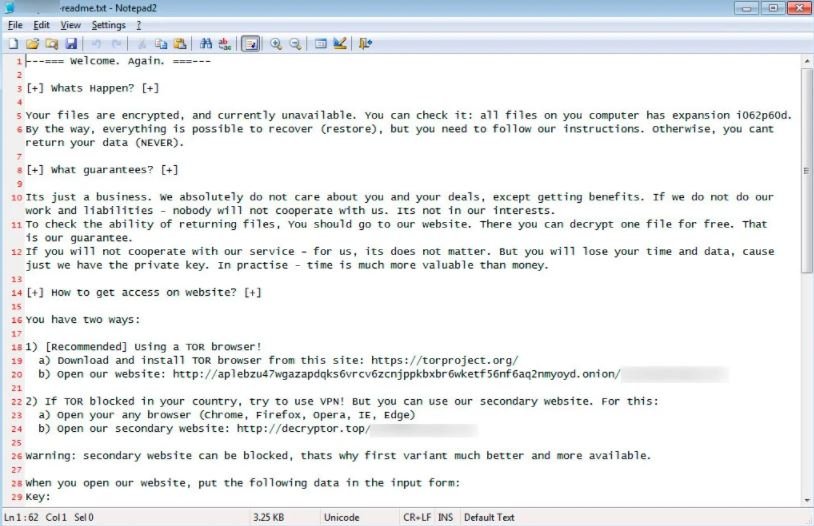

REvil es operado por un grupo central de actores de amenazas rusos que reclutan afiliados o socios que violan las redes corporativas, roban sus datos y cifran sus dispositivos, en una práctica conocida como ransomware como servicio (RaaS). Las ganancias obtenidas por estas campañas maliciosas se dividen entre desarrolladores de malware y operadores de los ataques.

REvil fue detectado por primera vez a inicios de 2019 como una presunta variante del ransomware GandCrab, que cerró definitivamente sus operaciones después de llamar la atención de las agencias de investigación. Los operadores afirman haber ganado más de $100 millones de dólares durante el último año.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.