Un grupo de actores de amenazas patrocinado por el gobierno chino ha comenzado a desplegar una campaña de phishing utilizando un malware capaz de interceptar información clasificada sobre las misiones diplomáticas de países de todo el mundo e incluso el Vaticano. Los hackers, identificados como TA416, están usando una versión actualizada del troyano de acceso remoto PlugX, que ha sido reescrito empleando el lenguaje de programación Golang.

Este grupo de hacking, también conocido como Mustang Panda o RedDelta, ha atacado a múltiples diplomáticos y organizaciones de todo el mundo que guarden alguna relación con el gobierno de China. En julio pasado, un grupo de expertos informó que China había desplegado una campaña de hacking contra el Vaticano y a organizaciones en Estados Unidos, África y Asia.

Los expertos de la firma de seguridad Proofpoint aseguran que TA416 actualizó su versión de PlugX reescribiendo parte de él en Golang. Otros grupos de hacking han utilizado sus propias versiones de este malware en campañas anteriores, lo que demuestra su versatilidad.

Aunque los expertos no pudieron identificar el vector de ataque inicial, descubrieron que los hackers han recurrido al uso de correos electrónicos maliciosos integrados de servicios como Google Drive y Dropbox con el fin de desplegar la infección.

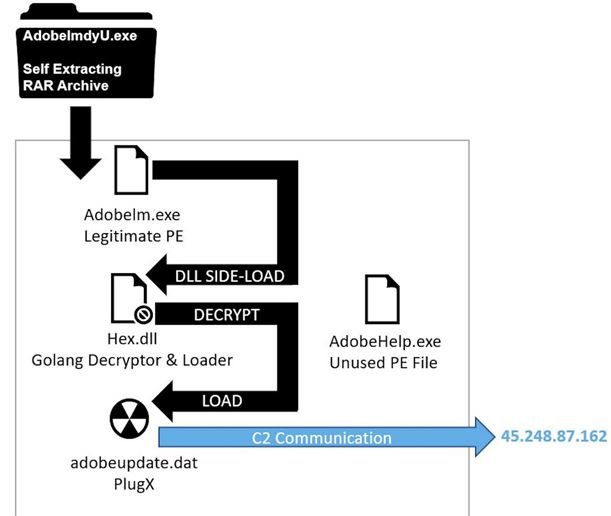

En los ataques detectados recientemente, los cibercriminales han utilizado dos archivos de compresión RAR con el fin de ocultar el malware. Si estos archivos son descargados por las víctimas, se abrirán cuatro archivos dentro de los dispositivos host con el fin de instalar el troyano PlugX. Los expertos también encontraron servidores C&C para las direcciones IP compartidas descubiertas en otras campañas asociadas a los hackers.

La mayoría de los emails de phishing de la última campaña parecen haber sido enviados entre el 16 de septiembre y el 10 de octubre. Estos mensajes utilizan señuelos de ingeniería social, como una referencia a un acuerdo provisional renovado anunciado en septiembre entre la Santa Sede del Vaticano y el Partido Comunista Chino, como una forma de atraer a una víctima para que abra el mensaje malicioso.

“Observamos un encabezado de email falsificado en campos que parecen imitar a los periodistas de Union of Catholic Asia News”, agregan los especialistas. “Esta confluencia de contenido temático de ingeniería social sugiere un enfoque continuo en asuntos relacionados con la relación en evolución entre la Iglesia Católica y el Partido Comunista Chino”.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.